Что такое файервол?

Если вы не являетесь уверенным пользователем ПК, то все равно, возможно, за последние годы вы уже неоднократно слышали слово «файервол» (firewall, «огненная стена»). Кстати, в 2006 году даже вышел фильм с таким названием “Firewall” или «Огненная стена», в котором снялись Харрисон Форд, Пол Беттани и Вирджиния Мэдсен.

Так, что же такое файервол и зачем он нужен?

Не подпускать плохих парней

Если говорить по-простому, то файервол (иногда его еще называют брандмауэр) – это система, которая предотвращает несанкционированный доступ к сети. Файервол действует как «вышибала» на входе в сеть, проверяя идентификацию каждого, кто пытается войти. Любая попытка несанкционированного доступа блокируется автоматически.

Как работает файервол?

Прежде чем вы сможете правильно понять, зачем нужен файервол, сперва вы должны немного понять, как данные передаются между компьютерами.

Скажем, вы отправляете документ вашему другу или коллеге по работе. Ваш компьютер разбивает документ на крошечные кусочки, которые называются пакетами, которые затем отправляются по одному на компьютер вашего друга или коллеги. Каждый пакет содержит дополнительную информацию, которая сообщает компьютеру получателя, как собрать документ из этих пакетов, и откуда эти пакеты приходят. Весь это процесс может быть выполнен почти мгновенно.

Как правило, пакеты передаются без всяких проблем. Хотя бывают ситуации, когда часть пакетов могут быть повреждены или потеряны во время передачи, или они могут быть перехвачены или изменены хакерами.

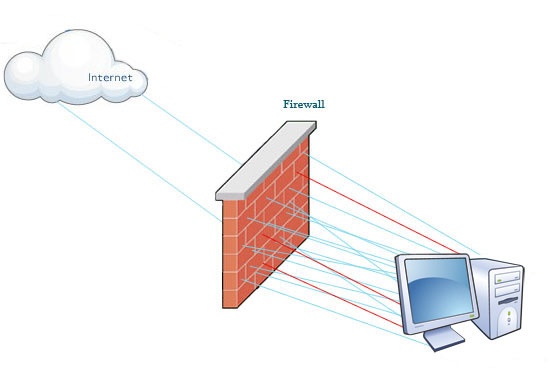

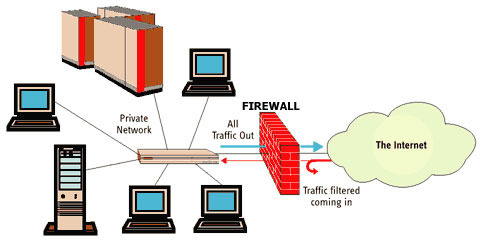

Файервол добавляет важный уровень защиты в механизм передачи данных. Файервол «сидит» между вашим компьютером и компьютером получателя, проверяя каждый пакет, который проходит через него. Любой сетевой трафик, который был подделан, поступает от неавторизованного или непризнанного источника, является подозрительным, а потому автоматически блокируется.

Файервол делает много и других полезных вещей. Он осуществляет мониторинг всего сетевого трафика, предотвращая проникновение хакеров на ваш компьютер или другие устройства, подключенные к Интернету.

Почему файерволы имеют значение?

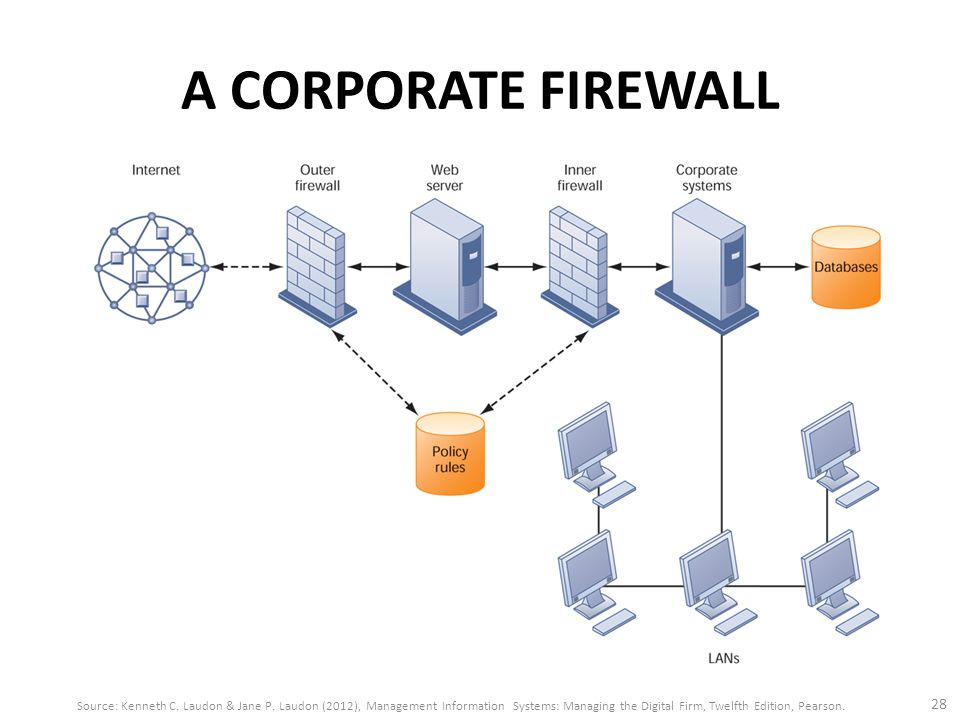

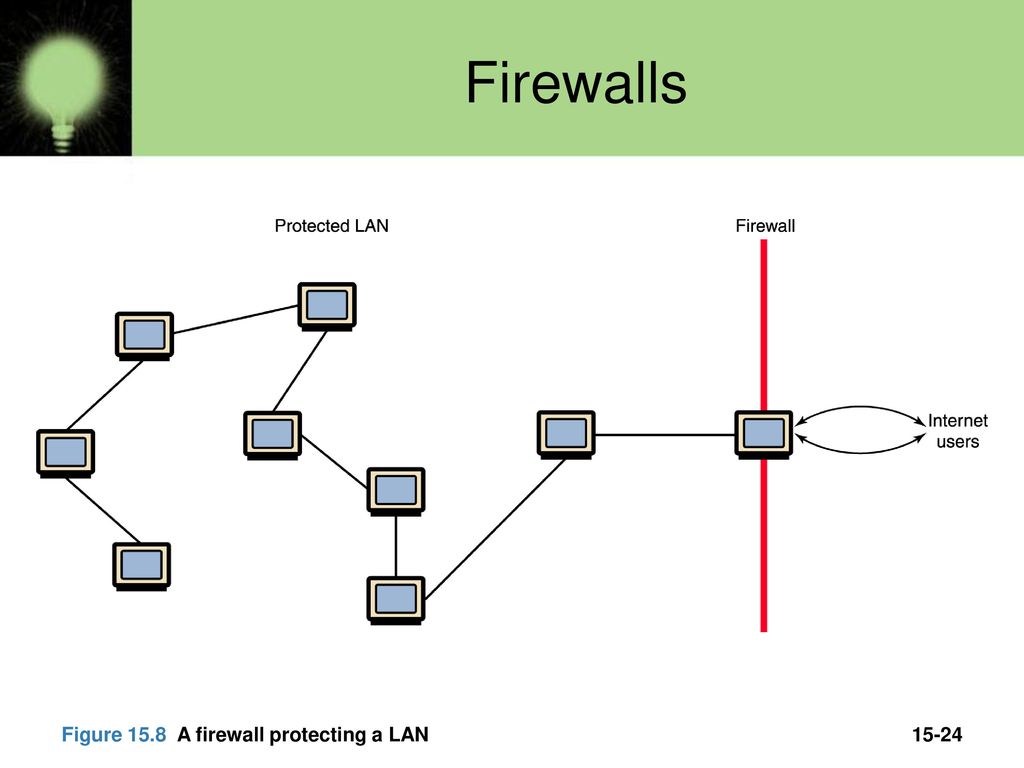

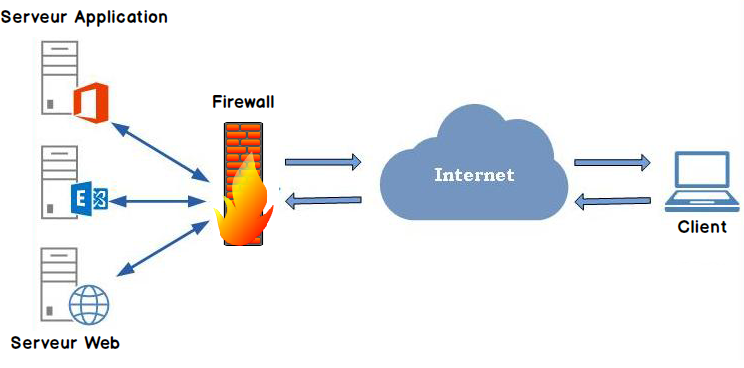

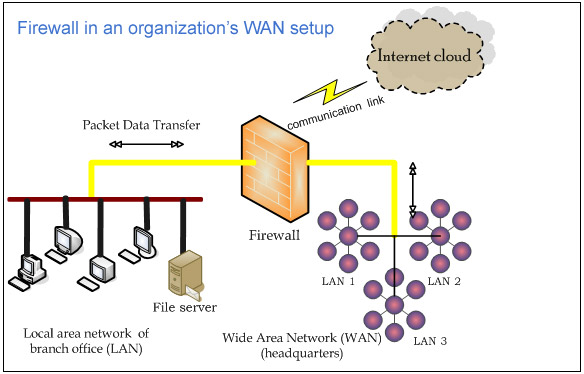

В бизнес-среде файервол (его еще называют межсетевой экран) устанавливается на границе сети. Весь сетевой трафик проходит через файервол и анализируется при передаче. Это же справедливо и для файерволов приложений, таких, как и тот, что включен в состав антивируса Panda Dome, который устанавливается на домашние компьютеры.

Эффективная сетевая безопасность работает по принципу блокировки подозрительного трафика до того момента, как он достигнет вашего компьютера. В корпоративной сети это позволяет останавливать хакеров до того момента, как они проникнут в сеть. Дома вам необходимо удалять/блокировать плохой сетевой трафик прежде, чем он сможет достигнуть данных, хранящихся на вашем компьютере.

Файервол – это совсем не то же самое, что и антивирус: он не проверяет, содержат ли входящие пакеты вредоносную программу. Но он автоматически блокирует наиболее опасный сетевой трафик, чтобы не допускать хакеров и кибер-преступников. Однако подобно антивирусным системам, хороший файервол также регулярно обновляется, а потому он способен блокировать самые новые угрозы и подозрительную активность.

Такая автоматизированная проверка является важным инструментом для повышения общего уровня защиты вашего домашнего ПК и данных.

Вы можете подробнее узнать про файерволы в любых открытых источниках. А если вы хотите защитить свой компьютер антивирусом с файерволом прямо сейчас, то, пожалуйста, скачайте бесплатную триал-версию антивируса Panda Dome.

Что такое Фаервол (Firewall) и как он работает

В мире стремительно развивающихся технологий, обойтись без защиты от вредоносных программ нельзя. По статистике компьютер с выходом в интернет, не имеющий защиты, остается не зараженным в течение двух минут. Именно по этой причине и была разработана такая полезная программа, как фаервол, которая защищает компьютер от вирусов.

Именно по этой причине и была разработана такая полезная программа, как фаервол, которая защищает компьютер от вирусов.

Фаервол (Firewall)

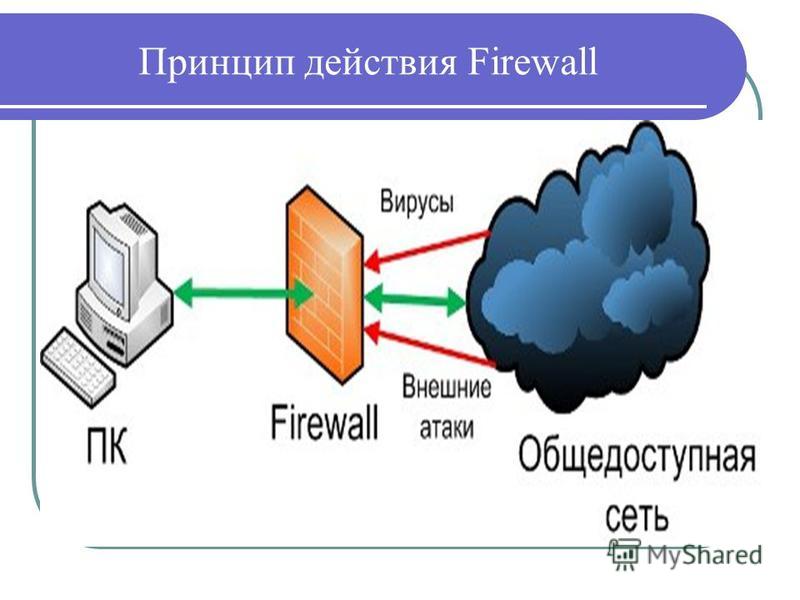

Фаервол — это программа, название которой с английского переводится, как «горящая стена», она устанавливает преграду между компьютером и поступающей в него информацией. Существует эквивалент этой программы – брандмауэр. И это название крайне удачно, поскольку оно отображает суть и назначение данного приспособления, потому как благодаря функциональным способностям эта программа повышает степень защиты компьютера.

Это своеобразная стена из огня, которая пропускает через себя поток информации из интернета, очищая его от ненужного и вредоносного мусора. Итак, компьютер, на котором работает фаервол, всегда находится под защитой.

Наряду с защитой от вредоносных файлов брандмауэр также предотвращает отправку вредоносных программ на другие компьютеры либо в интернет. Firewall – это встроенная в операционную систему Windows программа, цель которой препятствовать проникновению вредоносных файлов, вирусов, троянов, червей, поступающих в нее через интернет. Фаервол был разработан и адаптирован и для других операционных систем, например, для ОС Linux.

Фаервол был разработан и адаптирован и для других операционных систем, например, для ОС Linux.

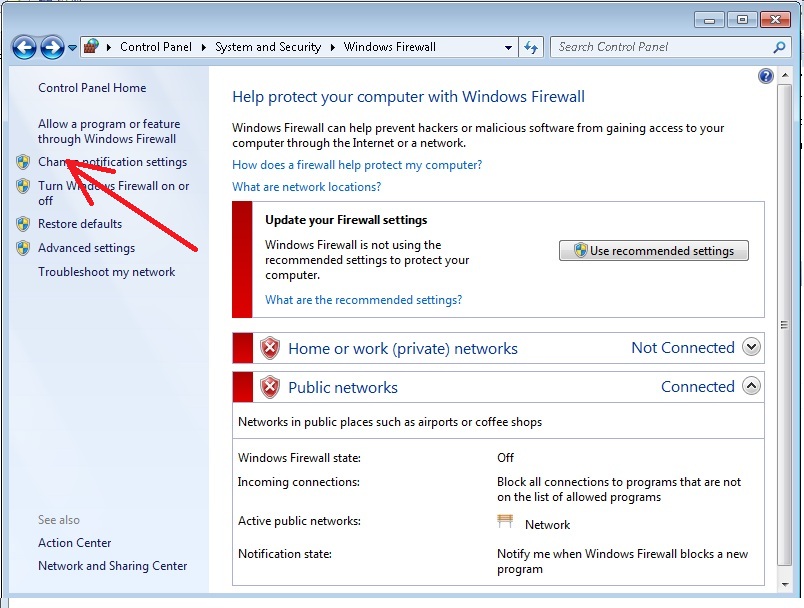

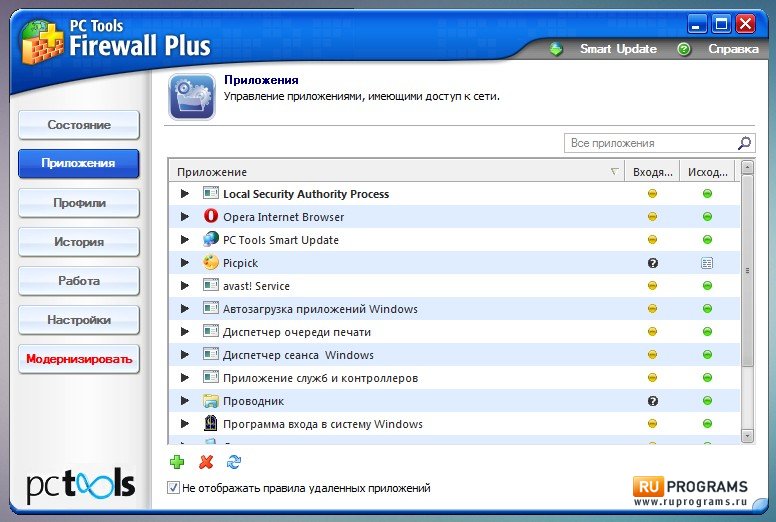

При установке системы Windows фаервол будет по умолчанию включен. Однако его также можно отключить, если он препятствует корректной работе программы или загрузке файлов с интернета. Firewall способен блокировать подключение пользователя к программам, которых нет в списке разрешенных. Таким образом, каждая неопознанная программа будет заблокирована фаерволом автоматически. Есть возможность настроить работу брандмауэра в соответствии с личными предпочтениями пользователя, например, так чтобы при блокировке фаерволом программы всплывало соответствующее уведомление.

Безусловно, фаервол — это необходимая и полезная программа для любого компьютера. Она помогает предотвратить незаконное вторжение в систему и держать ее в безопасности, предотвращая отправку вредоносных файлов на другие устройства. Также, помимо встроенного в систему брандмауэра специалисты рекомендуют устанавливать другие антивирусные программы, поскольку фаервол не всегда справляется с напором вирусов.

Что такое файервол?

Если вы не являетесь уверенным пользователем ПК, то все равно, возможно, за последние годы вы уже неоднократно слышали слово «файервол» (firewall, «огненная стена»). Кстати, в 2006 году даже вышел фильм с таким названием “Firewall” или «Огненная стена», в котором снялись Харрисон Форд, Пол Беттани и Вирджиния Мэдсен.

Так, что же такое файервол и зачем он нужен?

Не подпускать плохих парней

Если говорить по-простому, то файервол (иногда его еще называют брандмауэр) – это система, которая предотвращает несанкционированный доступ к сети. Файервол действует как «вышибала» на входе в сеть, проверяя идентификацию каждого, кто пытается войти. Любая попытка несанкционированного доступа блокируется автоматически.

Как работает файервол?

Прежде чем вы сможете правильно понять, зачем нужен файервол, сперва вы должны немного понять, как данные передаются между компьютерами.

Скажем, вы отправляете документ вашему другу или коллеге по работе. Ваш компьютер разбивает документ на крошечные кусочки, которые называются пакетами, которые затем отправляются по одному на компьютер вашего друга или коллеги. Каждый пакет содержит дополнительную информацию, которая сообщает компьютеру получателя, как собрать документ из этих пакетов, и откуда эти пакеты приходят. Весь это процесс может быть выполнен почти мгновенно.

Ваш компьютер разбивает документ на крошечные кусочки, которые называются пакетами, которые затем отправляются по одному на компьютер вашего друга или коллеги. Каждый пакет содержит дополнительную информацию, которая сообщает компьютеру получателя, как собрать документ из этих пакетов, и откуда эти пакеты приходят. Весь это процесс может быть выполнен почти мгновенно.

Как правило, пакеты передаются без всяких проблем. Хотя бывают ситуации, когда часть пакетов могут быть повреждены или потеряны во время передачи, или они могут быть перехвачены или изменены хакерами.

Файервол добавляет важный уровень защиты в механизм передачи данных. Файервол «сидит» между вашим компьютером и компьютером получателя, проверяя каждый пакет, который проходит через него. Любой сетевой трафик, который был подделан, поступает от неавторизованного или непризнанного источника, является подозрительным, а потому автоматически блокируется.

Файервол делает много и других полезных вещей. Он осуществляет мониторинг всего сетевого трафика, предотвращая проникновение хакеров на ваш компьютер или другие устройства, подключенные к Интернету.

Почему файерволы имеют значение?

В бизнес-среде файервол (его еще называют межсетевой экран) устанавливается на границе сети. Весь сетевой трафик проходит через файервол и анализируется при передаче. Это же справедливо и для файерволов приложений, таких, как и тот, что включен в состав антивируса Panda Dome, который устанавливается на домашние компьютеры.

Эффективная сетевая безопасность работает по принципу блокировки подозрительного трафика до того момента, как он достигнет вашего компьютера. В корпоративной сети это позволяет останавливать хакеров до того момента, как они проникнут в сеть. Дома вам необходимо удалять/блокировать плохой сетевой трафик прежде, чем он сможет достигнуть данных, хранящихся на вашем компьютере.

Файервол – это совсем не то же самое, что и антивирус: он не проверяет, содержат ли входящие пакеты вредоносную программу. Но он автоматически блокирует наиболее опасный сетевой трафик, чтобы не допускать хакеров и кибер-преступников. Однако подобно антивирусным системам, хороший файервол также регулярно обновляется, а потому он способен блокировать самые новые угрозы и подозрительную активность.

Такая автоматизированная проверка является важным инструментом для повышения общего уровня защиты вашего домашнего ПК и данных.

Вы можете подробнее узнать про файерволы в любых открытых источниках. А если вы хотите защитить свой компьютер антивирусом с файерволом прямо сейчас, то, пожалуйста, скачайте бесплатную триал-версию антивируса Panda Dome.

Panda Security в России и СНГ

+7(495)105 94 51, [email protected]

https://www.cloudav.ru

Данный материал является частной записью члена сообщества Club.CNews.

Редакция CNews не несет ответственности за его содержание.

Что такое фаервол? Firewall

Фаервол – устройство или программа, предназначенные для фильтрации (разрешения или запрета) сетевой передачи данных, на основании набора правил. Фаервол используется для защиты сетей от несанкционированного доступа.

Термин Фаервол в переводе с англ. Firewall, означает стена огня, в немецком языке, так же существует уже многим известный термин Брандмауэр (Brandmauer). Транскрипция преподнесла другие варианты написания: файерволл, файервол и т.д. имеющие одно и тоже значение. К тому же файервол можно называть межсетевой экран.

Firewall, означает стена огня, в немецком языке, так же существует уже многим известный термин Брандмауэр (Brandmauer). Транскрипция преподнесла другие варианты написания: файерволл, файервол и т.д. имеющие одно и тоже значение. К тому же файервол можно называть межсетевой экран.

Типы фаерволов

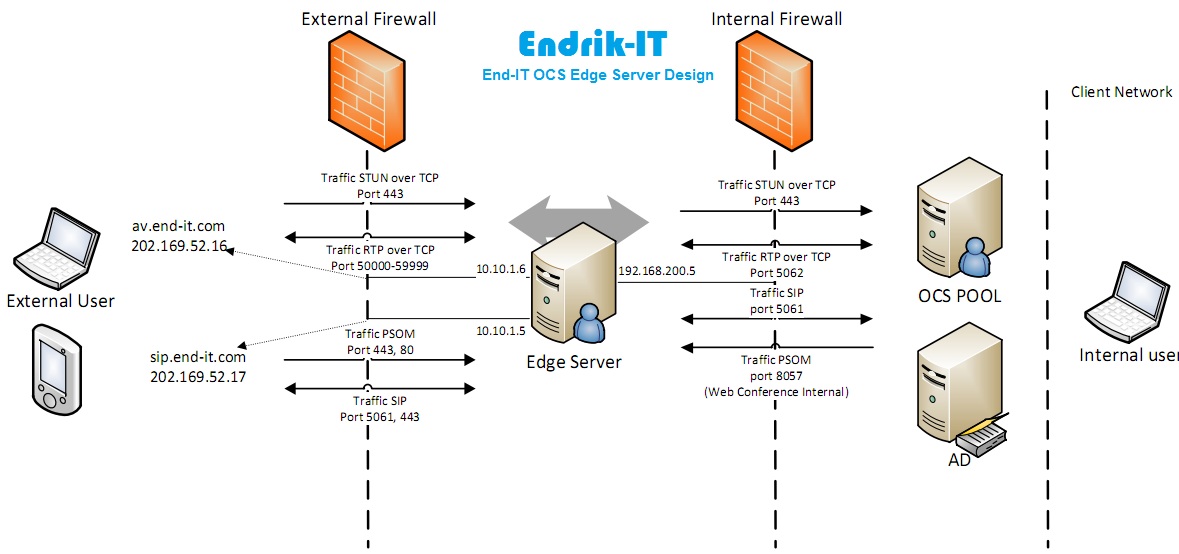

Что такое аппаратный фаервол?

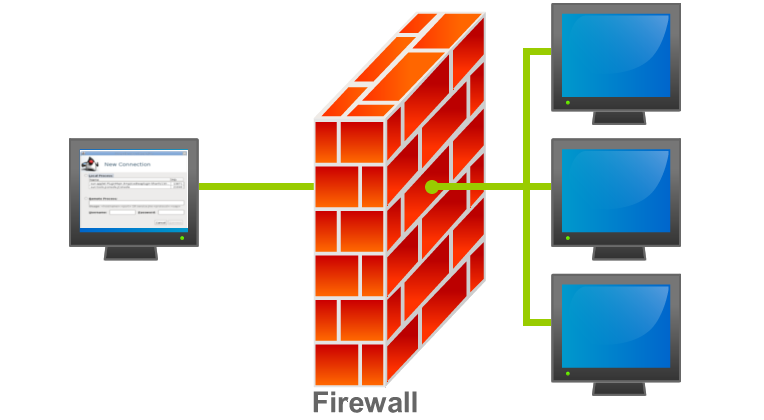

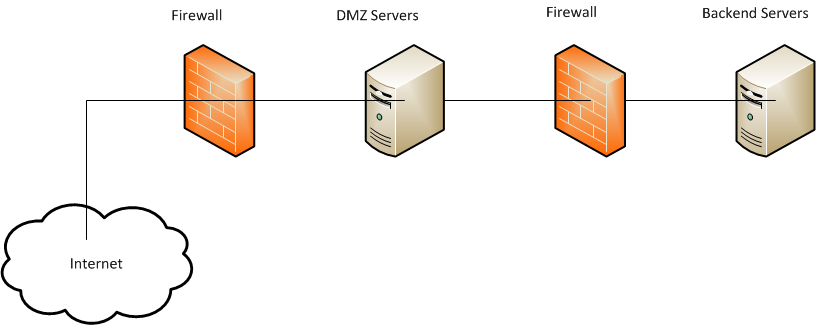

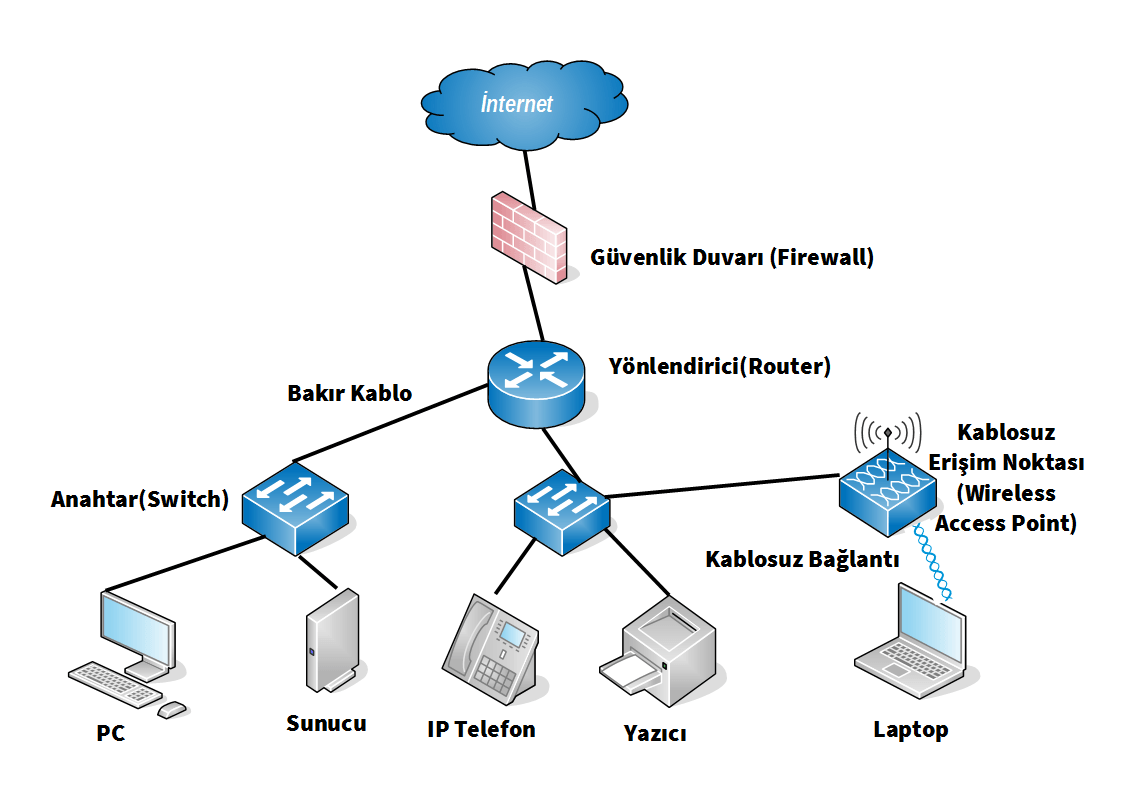

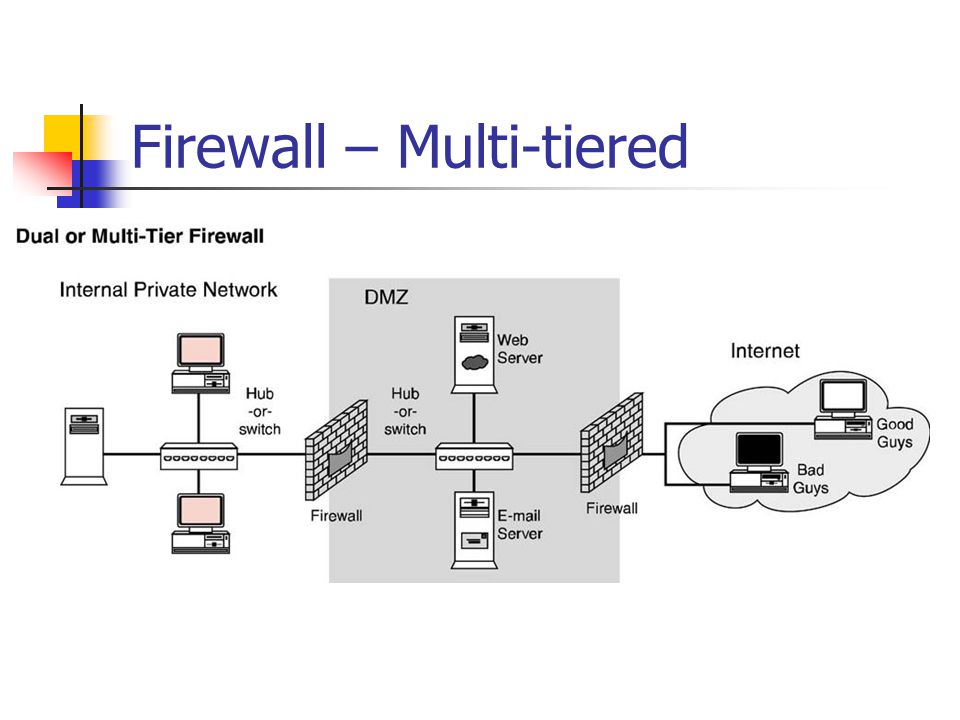

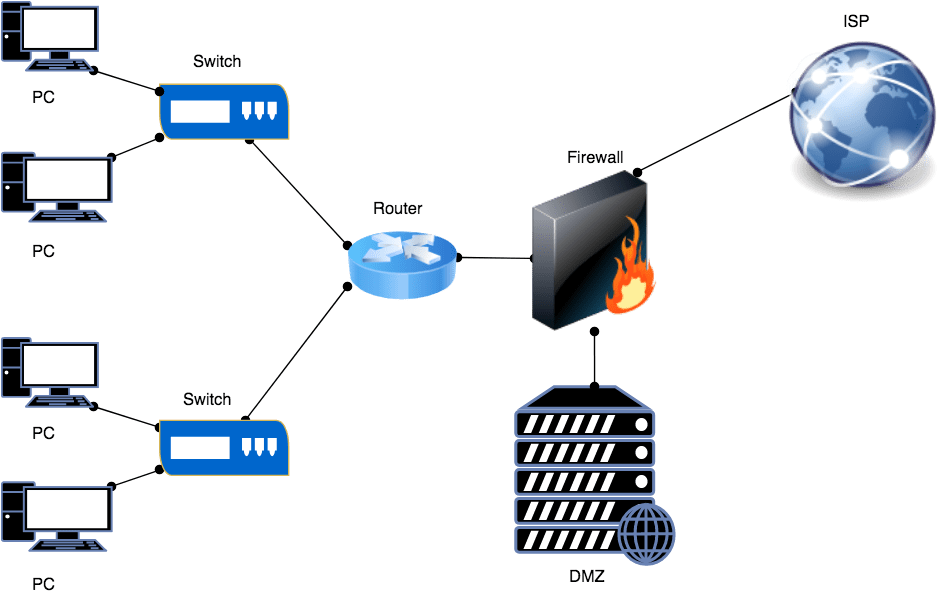

Устанавливается на как отдельное устройство и настраивается так, что он работает в качестве двери в вашу сеть. Для работы такого фаервола, его следует устанавливать между локальной сетью и интернетом. Преимущество этого метода состоит необходимости для злоумышленника сначала «взломать» фаервол, прежде чем получить прямой доступ к любым сетевым ресурсам. Недостаток этого метода заключается в необходимости приобретения дополнительных аппаратных средств.

Иногда аппаратным фаерволом называют отдельный компьютер, выделенный специально для этих целей. На него устанавливается необходимое программное обеспечение и две сетевые карты (одна «смотрит» в вашу сеть, другая – в сеть интернет). В данном случае, вам достаточно будет низко производительного компьютера, так как обычно программное обеспечение не требовательно к ресурсам.

В данном случае, вам достаточно будет низко производительного компьютера, так как обычно программное обеспечение не требовательно к ресурсам.

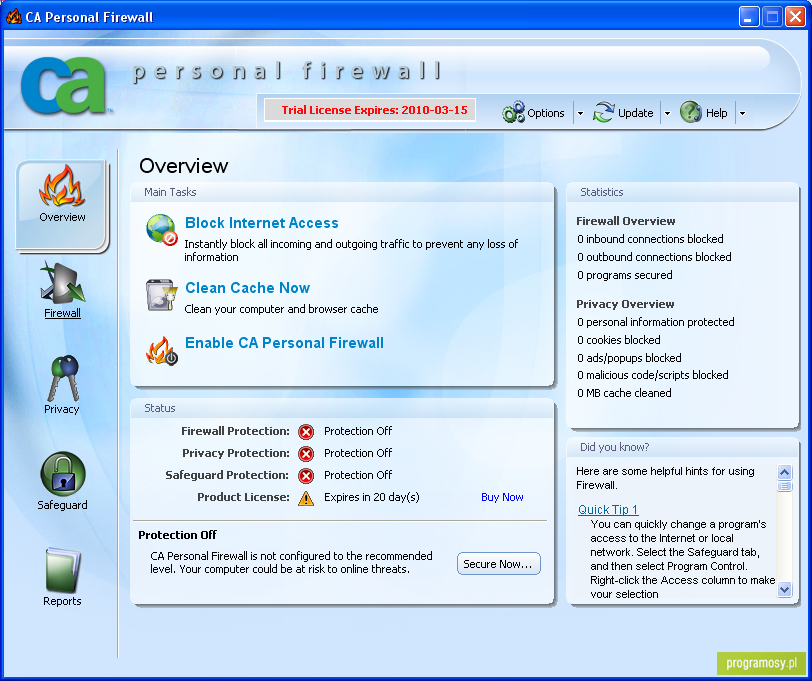

Что такое программный фаервол?

Программным фаерволом называется программное обеспечение, устанавливаемое на компьютер, который необходимо защитить от сетевых угроз. Преимущества этого типа заключаются в более простой настройке и в отсутствии дополнительного оборудования. Недостатки программных фаерволов заключены в том нерадостном факте, что они занимают системные ресурсы, и их необходимо устанавливать на всех рабочих станциях и серверах сети.

Теперь, что такое фаервол стало известно, к тому же, все современные операционные системы поставляются с программными файерволами, которые по умолчанию уже установлены. Тем не менее, если у вас есть желание попробовать другой программный фаервол, то вы сможете найти их великое множество, просто поискав в сети Интернет.

что это, для чего используется

#Информационная безопасность

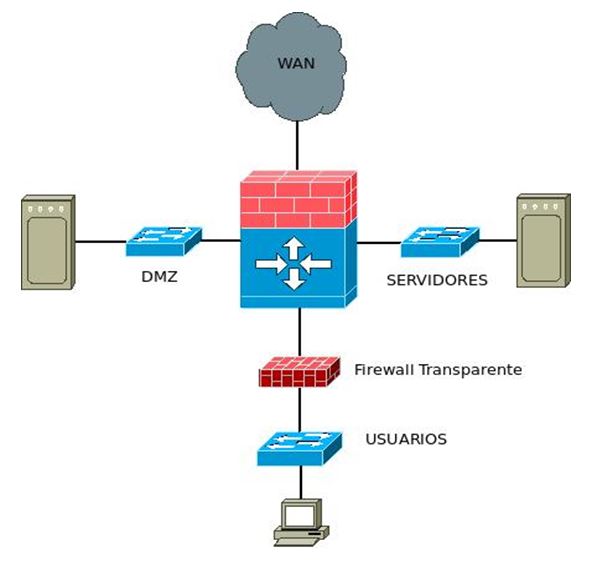

Межсетевой экран (фаервол, брандмауэр) представляет собой аппаратно-программный комплекс средств, которые фильтруют локальный и входящих трафик, согласно параметрам, ранее заданных администратором. Главная цель использования межсетевого экрана — защиты информации от злоумышленников и фильтрация трафика.

Главная цель использования межсетевого экрана — защиты информации от злоумышленников и фильтрация трафика.

Межсетевой экран — комплексная защита, которая считается обязательной для любой корпоративной сети. Помимо фильтрации трафика у межсетевого экрана есть еще одна важная функция — защита конфиденциальных данных от утечки, а также защита от несанкционированного доступа к сети вредоносного программного обеспечения.

К вспомогательным (второстепенным) функциям фаервола экрана могут относиться:

- журналирование всех событий;

- запись подозрительной активности;

- ведение учета сетевого оборудования;

- анализ использования портов и сетевых подключений;

- фильтрация различных типов данных и т. д.

Аудит информационной безопасности

Возможности межсетевого экрана

Брандмауэр используется для:

- Фильтрования трафика, блокировки приложений, которые пытаются получить доступ к незащищенным системным службам.

- Предотвращения несанкционированного доступа к данным со стороны злоумышленников и пресечения попыток отправки конфиденциальной информации.

- Обеспечения контроля доступа к сетевому оборудованию и портам.

- Ведения логов в рамках сети и записи активности приложений/оборудования в статистику.

- Отправки уведомлений при обнаружении подозрительной активности или попыток атаковать сеть предприятия.

Самостоятельно межсетевой экран не способен гарантировать полную защиту сетевого оборудования от вредоносного программного обеспечения и деятельности злоумышленников. Межсетевой экран не является альтернативой антивирусному ПО.

Наибольшая эффективность работы брандмауэра может быть обеспечена при его работе в комплексе с другими защитными механизмами (оборудованием и ПО). По принципу работы межсетевой экран и антивирус весьма сильно отличаются друг от друга:

- Фаервол может выявить и удалить вирусное ПО, которое уже присутствует на компьютере.

- Антивирус же предотвращает проникновение вредоносных программ на компьютер.

Технологии взлома и перехвата данных в сетях постоянно развиваются, а решения для защиты от них отстают в развитии. Поэтому в любой корпоративной сети необходимо организовывать комплексную защиту конфиденциальных данных, чтобы получить от нее максимальный эффект.

Выбирая конкретный вид межсетевого экрана, нужно опираться конкретно под свои требования и типы используемого оборудования.

Что такое БРАНДМАУЭР (ФАЙРВОЛ) — что это значит, слово, термин

Брандмауэр (Brandmauer) или Файрвол (Firewall) – это компьютерная программа, целью которой является защита компьютера от вирусов и хакерских атак. Брандмауэр отслеживает сетевой трафик, поступающий в операционную систему, и помогает остановить вредоносные программы, которые пытаются получить доступ к личной информации пользователя. Помимо этого, у терминов Брандмауэр и Файрвол есть еще и другое определение. Данными терминами принято назвать противопожарные капитальные стены, которые по идее должны защищать дома от пожаров в местах плотной застройки.

Данными терминами принято назвать противопожарные капитальные стены, которые по идее должны защищать дома от пожаров в местах плотной застройки.

Что такое Брандмауэр (Файрвол) – значение, определение простыми словами.

Простыми словами, Брандмауэр (Фаервол) – это специальные защитные компьютерные программы, которые постоянно сканируют получаемые и отправляемые в интернет данные. Образно говоря, это виртуальные стены, которые защищают компьютер от опасностей интернета: вирусы, руткиты, шпионские программы, и тд. Хотя стоит отметить, что брандмауэр не является единственным или самым надежным источником защиты вашего компьютера. Как правило, для обеспечения наибольшей безопасности, брандмауэр (Файрвол), всегда работает в связке с антивирусом и анти-шпионским программным обеспечением.

В большинстве случаев, брандмауэр устанавливается непосредственно на рабочую машину (ПК), но иногда, как в случаях с различными офисами, где присутствует много компьютеров, файрвол ставится в виде физического устройства (но об этом позже). Пользователям операционной системы Windows, нет нужды устанавливать брандмауэр самостоятельно (отдельно), так как в ОС изначально присутствует собственный — Брандмауэр Windows.

Пользователям операционной системы Windows, нет нужды устанавливать брандмауэр самостоятельно (отдельно), так как в ОС изначально присутствует собственный — Брандмауэр Windows.

Брандмауэр – как это работает, простыми словами.

Не вникая в сложные технические подробности, работу Брандмауэра можно описать следующим образом. Когда пользователь запускает программу, связанную с Интернетом, такую как браузер или компьютерная игра, компьютер подключается к удаленному веб-сайту и отправляет информацию о компьютерной системе пользователя. Однако перед тем как данные будут отправлены или получены они проходят через межсетевой экран (файрвол), где в зависимости от установленных параметров, данные будут пропущены или остановлены.

Образно говоря, в процессе своей работы, брандмауэр выступает своеобразным пограничником или таможенником, который следит за всем что вывозится и завозится на компьютер. Кроме того, в его обязанности входит проверка пакетов данных на соответствие необходимым параметрам. Таким образом, файрвол может помочь остановить работу уже установленного вредоносного ПО, такого как троянские кони и другие шпионские программы. Простыми словами, экран просто не будет передавать собранные этими программами данные в интернет. Но это, конечно же все в теории, так как подобные вредительские программы постоянно совершенствуются и учатся обманывать файрволы.

Таким образом, файрвол может помочь остановить работу уже установленного вредоносного ПО, такого как троянские кони и другие шпионские программы. Простыми словами, экран просто не будет передавать собранные этими программами данные в интернет. Но это, конечно же все в теории, так как подобные вредительские программы постоянно совершенствуются и учатся обманывать файрволы.

Что такое Аппаратный брандмауэр и способы защиты сети?

Аппаратный брандмауэр — это физическое устройство, которое соединяет компьютер или сеть с Интернетом, используя определенные усовершенствованные методы защиты от несанкционированного доступа. Проводные маршрутизаторы, широкополосные шлюзы и беспроводные маршрутизаторы включают в себя аппаратные брандмауэры, которые защищают каждый компьютер в сети. Аппаратные брандмауэры используют для защиты сети разные виды обеспечения безопасности: фильтрация пакетов, проверка пакетов с учетом состояния, трансляция сетевых адресов и шлюзы уровня приложения.

Брандмауэр фильтрации пакетов проверяет все пакеты данных, отправляемые в систему и из нее. Он пересылает данные на основе набора правил, определенных сетевым администратором. Этот аппаратный брандмауэр проверяет заголовок пакета и фильтрует пакеты на основе адреса источника, адресата и порта. Если пакет не соответствует правилам или соответствует критериям блокировки, ему не разрешается проходить через компьютер или сеть.

Динамическая фильтрация пакетов или проверка пакетов с учетом состояния, это более сложный метод защиты. Этот брандмауэр контролирует, откуда пришел пакет, чтобы выяснить, что с ним делать. Он проверяет, были ли данные отправлены в ответ на запрос для получения дополнительной информации или просто он появился сам по себе. Пакеты, которые не соответствуют заданному состоянию соединения, отклоняются.

Еще одним способом обеспечения безопасности является — маршрутизатор трансляции сетевых адресов (NAT). Он скрывает компьютер или сеть компьютеров от внешнего мира, представляя один общедоступный IP-адрес для доступа в Интернет. IP-адрес брандмауэра является единственным допустимым адресом в этом сценарии, и это единственный IP-адрес, представленный для всех компьютеров в сети. Каждому компьютеру на внутренней стороне сети присваивается свой IP-адрес, действительный только внутри сети. Этот вариант защиты очень эффективен, поскольку он представляет возможность использовать только один публичный IP-адрес для отправки и поступления пакетов информации. Что в свою очередь значительно минимизирует возможности по внедрению вредоносного ПО. Этот аппаратный брандмауэр обычно реализуется на отдельном компьютере в сети, который имеет единственную функцию работы в качестве прокси сервера. Он довольно сложный и считается одним из самых безопасных типов аппаратных брандмауэров.

Он скрывает компьютер или сеть компьютеров от внешнего мира, представляя один общедоступный IP-адрес для доступа в Интернет. IP-адрес брандмауэра является единственным допустимым адресом в этом сценарии, и это единственный IP-адрес, представленный для всех компьютеров в сети. Каждому компьютеру на внутренней стороне сети присваивается свой IP-адрес, действительный только внутри сети. Этот вариант защиты очень эффективен, поскольку он представляет возможность использовать только один публичный IP-адрес для отправки и поступления пакетов информации. Что в свою очередь значительно минимизирует возможности по внедрению вредоносного ПО. Этот аппаратный брандмауэр обычно реализуется на отдельном компьютере в сети, который имеет единственную функцию работы в качестве прокси сервера. Он довольно сложный и считается одним из самых безопасных типов аппаратных брандмауэров.

Основные проблемы с брандмауэрами.

Существует несколько общих проблем, которые могут возникнуть в результате использования брандмауэра. Самой распространенной проблемой является то, что помимо вредоносных программ, брандмауэр часто блокирует нормальный, нужный нам трафик. Некоторые веб-сайты могут иметь ограниченный доступ или не открываться, потому что они были неправильно диагностированы. Довольно часто возникают проблемы с сетевыми играми, так как фаервол, часто распознает подобный трафик, как вредоносный и блокирует работу программ. Исходя из этого, следует отметить, что хоть брандмауэр штука весьма полезная, его нужно правильно настраивать, чтобы он не портил жизнь своими запретами.

Самой распространенной проблемой является то, что помимо вредоносных программ, брандмауэр часто блокирует нормальный, нужный нам трафик. Некоторые веб-сайты могут иметь ограниченный доступ или не открываться, потому что они были неправильно диагностированы. Довольно часто возникают проблемы с сетевыми играми, так как фаервол, часто распознает подобный трафик, как вредоносный и блокирует работу программ. Исходя из этого, следует отметить, что хоть брандмауэр штука весьма полезная, его нужно правильно настраивать, чтобы он не портил жизнь своими запретами.

Firewall что такое. Что такое файрвол и для чего он нужен. Основные проблемы с брандмауэрами

Многие пользователи не раз находили в справках своего компьютера, на форумах, слышали от друзей такое определение, как «firewall». И, наверняка, задавались вопросом — а что такое «фаервол»? Откуда он берется на компьютере, какие функции выполняет, и, в конце концов, зачем он нужен?

Фаервол — это набор программных сетевых фильтров, который фильтрует входящие в компьютер и исходящие из ПК сетевые пакеты. Контролирует он это все по заданным в программе правилам.

Контролирует он это все по заданным в программе правилам.

Фаервол имеет еще одно определение, которое, наверняка, слышали все пользователи — брандмауэр (нем. — «противопожарная стена»). Это так называемый межсетевой экран, который позволяет защищать компьютер от нежелательных входящих соединений. Принцип работы прост — программа-фаервол отслеживает все сетевые соединения (как входящие, так и исходящие), затем проверяет их по заданному списку. Если соединения в списке нет (тем более, если оно запрещено), то фаервол блокирует это соединение и выдает на экран предупреждение о том, что данное соединение *IP*порт* заблокировано. Пользователь вправе менять список разрешенных соединений, добавлять и убирать разрешения для сетевого соединения тех или иных программ.

В данной статье мы не будем рассматривать корпоративные фаерволы с их различными методами отслеживания и сложным алгоритмом работы. Я расскажу о персональных фаерволах, которые устанавливаются на компьютер обычного пользователя. Данные ниже фаерволы способны защищать от нежелательных сетевых соединений только тот ПК, на который он установлен.

Данные ниже фаерволы способны защищать от нежелательных сетевых соединений только тот ПК, на который он установлен.

Какие же можно использовать фаерволы? Таковых программ много, но в данной статье я выделю только самые популярные и надежные программы. Итак, пошли по списку:

Agnitum Outpost Security Suite Pro 7.52 (http://www.agnitum.ru/products/security-suite/index.php) — фаервол от известной российской компании. Особенности:

Сканер быстрого обнаружения и удаления вирусов.

Фаервол «на две стороны» — защищает и от внутренних, и от внешних нежелательных соединений.

Интерактивная система помощи пользователям.

Avast! Internet Security 7 (http://www.avast.com/ru-ru/internet-security) — не менее известный чешский антивирус с хорошим встроенным фаерволом. Из особенностей:

Comodo Internet Security 2012 (http://www.comodo.com/home/internet-security) — интересный американский фаервол, который, как и предыдущие фаерволы, идет в комплекте с антивирусным ПО.

Jetico Personal Firewall 2.1 (http://www.jetico.com/download/) — финский фаервол, который неплохо защищает ваш компьютер от нежелательных атак. Чем он отличается от конкурентов?

Трехуровневая система фильтрации — контроль сетевых пакетов, фильтрация работы сетевых приложений и фильтрация действий всех процессов пользователя.

Удобное управление процессом фильтрации соединений.

Kaspersky Internet Security 2012 (http://www.kaspersky.ru/internet-security) — чуть не забыли всемирно известный продукт Лаборатории Касперского. Это антивирусное ПО со встроенным фаерволом обладает множеством плюсов, из которых:

Самая полная и эффективная защита вашего компьютера от внешних и внутренних атак.

Удобное управление фаерволом.

Возможность тонкой настройки параметров сетевого фильтра.

Как видим, практически все фаерволы идут вместе с антивирусным обеспечением. Это удобно, ведь все модули находятся в одной программе и обеспечивают комплексную защиту вашего ПК.

Фаервол — не панацея от всех вирусных атак. Что же надо делать, дабы максимально эффективно использовать данное ПО? Необходимо всего лишь внимательно читать все сообщения фаервола, разрешать доступ только тем программам, которые пользователь действительно знает и доверяет им, знать именно те порты, которыми пользуются доверенные программы, и не давать доступ через другие, и всегда действовать по принципу «лучше не рисковать — лишний раз запретить, чем разрешить и огорчаться последствиями». И тогда фаервол сможет давать максимум пользы использующему его человеку.

С

приходом широкополосного доступа в Интернет, увеличением пропускной возможности, Интернет вошел в нашу повседневную жизнь где мы общаемся, обмениваемся информацией и решаем повседневные задачи быстрее, чем на старых коммутируемых линиях. Тем не менее, не все так гладко, так как те же самые преимущества в плане скорости есть и у злоумышленников. Распространение вирусов, проведение хакерских атак на все виды компьютеров (личные, рабочие, корпоративные) через сеть увеличилось в разы.

Чтобы не стать жертвами сетевых атак, есть несколько видов программ, предназначенных для защиты системы. И один из этих видов это брандмауэр или файервол.

Закрываем окна и двери

Для того что бы воры не проникли в ваш дом вы запираете свои двери и окна, устанавливаете решетки, сигнализацию. Брандмауэр выполняет те же задачи «блокируя» все двери и окна вашего компьютера, так что только авторизованные(знакомые) данные могут прийти и уйти. У пользователя есть возможность вручную отрыть или закрыть дверь (порт), например для корректной работы нужной программы.

Говоря техническим языком, брандмауэр отвечает за контроль данных, передаваемых как в, так и из вашего компьютера через Интернет и иные сети, предотвращая утечку или кражу личной или конфиденциальной информации, предотвращая вторжение извне злоумышленников, так называемых хакеров.

ПРИМЕЧАНИЕ: Файрвол не заменит антивирус! Он работает как таможенный фильтр, который ограничивает прохождение данных, через ваш компьютер. Антивирус необходим, поскольку защищает от другого типа угроз, например пользователь может сам разрешить какой-нибудь программе доступ к сети, даже не подозревая, что она вредоноснная, вот здесь то и поможет антивирус.

Антивирус необходим, поскольку защищает от другого типа угроз, например пользователь может сам разрешить какой-нибудь программе доступ к сети, даже не подозревая, что она вредоноснная, вот здесь то и поможет антивирус.

Виды файрволов

В зависимости от типа соединения, используемого на компьютере, может использовать два типа брандмауэра:

- Аппаратный

- Программный

Аппаратные файрволы встроены в маршрутизаторы и модемы широкополосного доступа в Интернет. А программным считаем тот, который можно скачать и установить в операционной системе. Например Windows поставляется со встроенным программным брандмауэр, но вы можете его отключить и с большим количеством опций и гарантий безопасности.

Большое преимущество использования аппаратного брандмауэра, проявляется, если ваша сеть имеет более одного компьютера. Все машины в сети будут подключены к одному маршрутизатору, который сразу для машин будет выполнять функцию межсетевого экрана. Конечно, же та или иная функциональность будет зависеть от модели используемого маршрутизатора, поэтому проверяйте эту информацию прежде чем приобрести себе оборудование. Отдавайте предпочтения маршрутизаторам, роутерам, которые идут с встроенным брандмауэром, это повысит безопасность машин в вашей сети.

Отдавайте предпочтения маршрутизаторам, роутерам, которые идут с встроенным брандмауэром, это повысит безопасность машин в вашей сети.

В случае если все таки у вас есть маршрутизатор, но без файрвола, то остается использовать программный брандмауэр. Есть возможность на одном из компьютеров настроить политику безопасности под себя и через импорт/экспорт правил перенести их на другую машину.

Принцип работы брандмауэра

Аппаратные и программные фаерволы работают одинаково. В соответствии с конфигурацией, определяемой пользователем, брандмауэр сравнивает полученные данные с политиками безопасности и либо пропускает, либо блокирует пакеты. Для иллюстрации работы, давайте представим, что компьютер — это хозяйственная сумка. Вы брандмауэр, а интернет — это магазин с продуктами. У вас есть список покупок того, что надо купить, рассмотрим его как разрешения для брандмауэра. Пусть он у нас содержит такие элементы как “овощи”, “фрукты” и “хлеб”.

На компьютере, брандмауэр будет блокировать прохождение любого элемента, который отличается от «овощей», «фруктов» и «хлеба», и не допустит их в вашу «сумку», а пропустит только то что есть в списке, такой список называется белым. Отсюда важность правильной настройки брандмауэра, потому что, если вы включите «пиво» или «чипсы» в белый список, фаервол не будет их блокировать.

Отсюда важность правильной настройки брандмауэра, потому что, если вы включите «пиво» или «чипсы» в белый список, фаервол не будет их блокировать.

Метод, описанный выше, называется «Фильтрация пакетов»

. Все данные проходящие в сети организованы в пакеты.

Так же, как и любое другое решение безопасности, брандмауэр не сможет обеспечить 100% защиту, поскольку существуют злоумышленники, специализирующиеся на проникновении через все элементы безопасности, использующие недокументированные особенности Windows и иные средства и методы. Так например опытные хакеры могут представить свой продукт «чипсы» под видом «хлеба», спрятавшись внутри, что естественно соответствует разрешенным «правилам» брандмауэра и он его пропустит, а затем получив доступ к Вашей машине сделает свое грязное дело.

Так какой лучше использовать аппаратный или программный firewall

Ответ на этот вопрос будет спорным, поскольку многие придерживаются мнения, что достаточно и одного из двух, но в идеале лучше иметь как программный так и аппаратный firewall.

Рассмотрим один из возможных случаев: У вас только программный файервол, вы запускаете вредоносную программу, только что загруженную из Интернета, и в ней реализовано возможность автоматически перенастроить правила вашего брандмауэра, чтобы принимать вредоносные пакеты. Аппаратный же так не получится перенастроить, потому что даже если ваша машина инфицирована, она не будет иметь доступа к программному обеспечению внешних устройств, таких как маршрутизаторы, модемы, роутеры.

Нужен ли антивирус если у меня файрвол?

Как уже объяснялось выше, файрвол действует как фильтр соединений, предотвращая передачу и получение нежелательных данных путем закрытия всех нежелательных портов. Тем не менее, порты, используемые вашим браузером Chrome, Safari, Opera или электронной почтой, по умолчанию открыты (иначе вы не смогли попасть ни на какой сайт или получить почту).

Таким образом на компьютер могут попасть вирусы из спам-сообщений электронной почты, или быть загруженными с веб-сайтов, потому что загрузка не защищена межсетевым экраном, так как она проходит через открытые порты.

Таким образом, брандмауэр не заменяет антивирусы! Он просто необходим. Поэтому скачайте и установите с нашего сайта.

Подводим итоги

Что делает файрвол:

- Предотвращает вашу машину от вторжений извне.

- Блокирует передачу данных с вашего компьютера, кроме тех, которые разрешены.

Что не делает файрволл?

- Не защищает от загружаемых пользователем программ.

- Не блокирует сообщения почтовых программ.

- Не в силах воспрепятствовать пользователю создать ошибочные исключения, которые могут подвергнуть компьютер риску.

Лучший способ защитить компьютер, это настроить брандмауэр, на блокировку всего! Это может показаться немного странным, но это только первый шаг. Если заблокировать все, то очевидно, что ничего не будет работать, но затем вы последовательно разрешаете лишь то, что вам необходимо для работы на компьютере, тем самым не пропустите и не забудете заблокировать какую-нибудь стороннюю программу..

–

Игорь (Администратор)

Многие пользователи интернета имеют слабое представление о том, что такое файрвол

, какие его основные функции, для чего он применяется. Кроме того, нередко можно услышать вопрос «разве антивируса недостаточно?». Если раньше это утверждение было полностью некорректным, то сегодня многие антивирусы уже включают в себя часть функций файрволов. Однако, разница есть, причем существенная. Это и станет темой данной статьи.

Кроме того, нередко можно услышать вопрос «разве антивируса недостаточно?». Если раньше это утверждение было полностью некорректным, то сегодня многие антивирусы уже включают в себя часть функций файрволов. Однако, разница есть, причем существенная. Это и станет темой данной статьи.

Примечание

: Скажу сразу, что статья в первую очередь предназначена для новичков и обычных пользователей, а посему не содержит полной технической выкладки.

Файрвол

— это программный или аппаратный комплекс, который осуществляет контроль всех проходящих пакетов по сети в соответствии с заданными правилами. Обычно, файрвол контролирует одну или несколько уровней модели OSI. Его основными задачами является защита внутренней сети или отдельного компьютера от возможных угроз извне, а так же предотвращение распространения вредоносных программ и утечки информации из компьютера в сеть. Наряду с названием файрвол, его так же называют брандмауэром или межсетевым экраном.

Примечание

: Модель OSI это стандарт, по которому сегодня делятся сетевые протоколы на 7 уровней. Под словом «пакет» подразумевается единица информации, передаваемая по сети в виде цельного сообщения (может включать в себя части сообщения протоколов более высокого уровня).

Под словом «пакет» подразумевается единица информации, передаваемая по сети в виде цельного сообщения (может включать в себя части сообщения протоколов более высокого уровня).

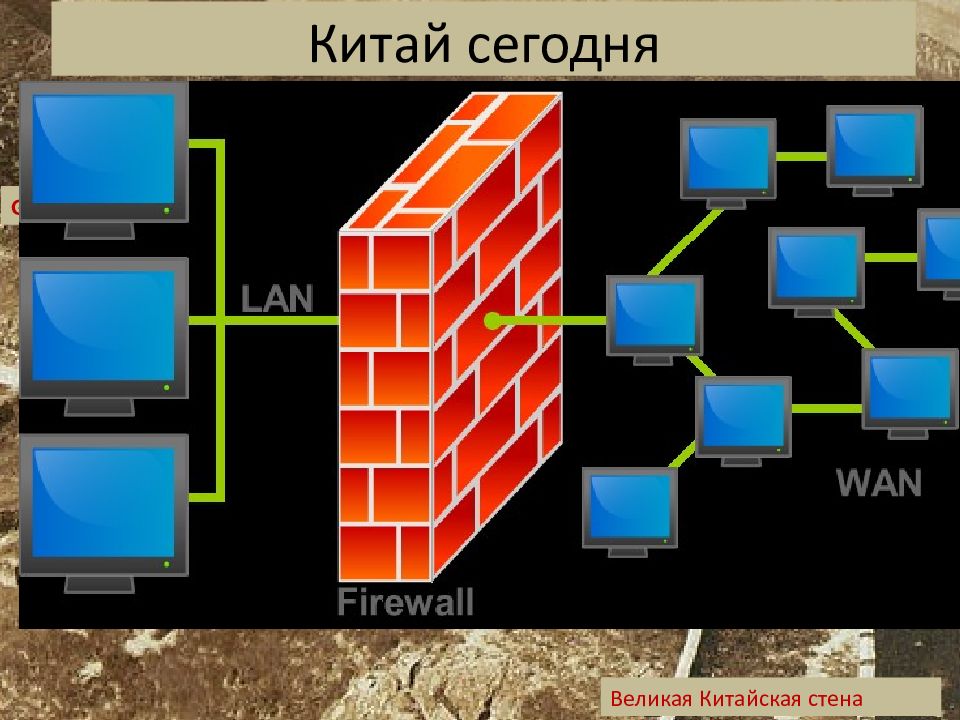

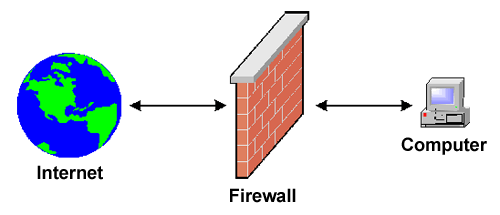

Сам термин файрвол происходит от выражения «огненная стена», которая представляет собой обычную кирпичную стену. Задача такой стены заключается в том, чтобы предотвратить распространение огня при пожарах, так как кирпич не горит. Обычно, такие стены можно обнаружить, например, на крыше домов в местах соединения между двумя подъездами.

Примечание

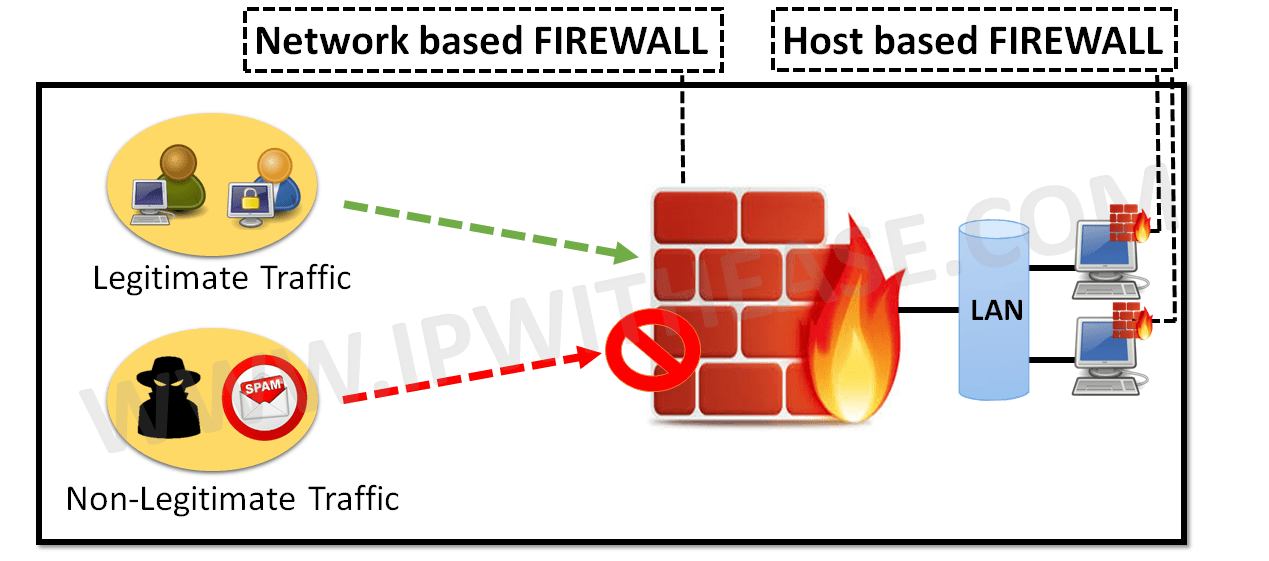

: Кстати, именно поэтому в изображениях брандмауэр часто представляют в виде кирпичной стены, как на рисунке ниже.

Применительно к информационным технологиям, файрвол предназначен для той же функции — ограничить распространение вредоносных программ. Важно понимать, что речь идет не только о том, чтобы вирус извне не мог попасть к вам на компьютер, но и о том, чтобы вирусы с вашего компьютера или локальной сети не смогли попасть в интернет. К примеру, если у вас уже есть троянская программа с сетевым червем, то она не сможет отсылать данные или же заразить другие компьютеры.

К примеру, если у вас уже есть троянская программа с сетевым червем, то она не сможет отсылать данные или же заразить другие компьютеры.

Для чего применяется брандмауэр и его отличие от фильтрации антивирусами? Антивирусные средства обычно контролируют только часть сетевой активности, а именно веб-страницы и электронную почту (в обоих случаях в основном файлы). Но, этим сетевые возможности не ограничиваются. Существует масса других протоколов и возможностей для распространения вредоносных программ. Для их контроля и нужен межсетевой экран. Стоит знать, расширенные файрволы имеют достаточно гибкую систему настроек и, к примеру, позволяют задавать правила вплоть до разграничения доступа для отдельных программ, а так же предоставляют массу полезных функций, таких как фильтрация веб-сайтов по содержимому.

Примечание

: Если вам интересно, то вот есть подборка лучших бесплатных файрволов , которые позволят улучшить уровень безопасности вашей операционной системы.

Такие возможности часто оказываются весьма полезными не только в целях борьбы с вирусами и сетевыми червями. Например, сегодня все чаще встречаются программы, которые «при каждом чихе и писке» пытаются залезть в интернет и что-либо отправить или скачать, при чем без вашего ведома. Когда речь идет об онлайн программах, то такое поведение может быть оправданным, но когда речь идет о небольшой программке для локального применения, то такие действия вызывают здравые подозрения.

Например, сегодня все чаще встречаются программы, которые «при каждом чихе и писке» пытаются залезть в интернет и что-либо отправить или скачать, при чем без вашего ведома. Когда речь идет об онлайн программах, то такое поведение может быть оправданным, но когда речь идет о небольшой программке для локального применения, то такие действия вызывают здравые подозрения.

В мире стремительно развивающихся технологий, обойтись без защиты от вредоносных программ нельзя. По статистике компьютер с выходом в интернет, не имеющий защиты, остается не зараженным в течение двух минут. Именно по этой причине и была разработана такая полезная программа, как фаервол, которая .

Фаервол (Firewall)

Фаервол — это программа, название которой с английского переводится, как «горящая стена», она устанавливает преграду между компьютером и поступающей в него информацией. Существует эквивалент этой программы – . И это название крайне удачно, поскольку оно отображает суть и назначение данного приспособления, потому как благодаря функциональным способностям эта программа повышает степень защиты компьютера.

Это своеобразная стена из огня, которая пропускает через себя поток информации из интернета, очищая его от ненужного и вредоносного мусора. Итак, компьютер, на котором работает фаервол, всегда находится под защитой.

Наряду с защитой от вредоносных файлов брандмауэр также предотвращает отправку вредоносных программ на другие компьютеры либо в интернет. Firewall – это встроенная в операционную систему Windows программа, цель которой препятствовать проникновению вредоносных файлов, вирусов, троянов, червей, поступающих в нее через интернет. Фаервол был разработан и адаптирован и для других операционных систем, например, для ОС Linux.

При установке системы Windows фаервол будет по умолчанию включен. Однако его также можно отключить, если он препятствует корректной работе программы или загрузке файлов с интернета. Firewall способен блокировать подключение пользователя к программам, которых нет в списке разрешенных. Таким образом, каждая неопознанная программа будет заблокирована фаерволом автоматически. Есть возможность настроить работу брандмауэра в соответствии с личными предпочтениями пользователя, например, так чтобы при блокировке фаерволом программы всплывало соответствующее уведомление.

Есть возможность настроить работу брандмауэра в соответствии с личными предпочтениями пользователя, например, так чтобы при блокировке фаерволом программы всплывало соответствующее уведомление.

Безусловно, фаервол — это необходимая и полезная программа для любого компьютера. Она помогает предотвратить незаконное вторжение в систему и держать ее в безопасности, предотвращая отправку на другие устройства. Также, помимо встроенного в систему брандмауэра специалисты рекомендуют устанавливать другие антивирусные программы, поскольку фаервол не всегда справляется с напором вирусов.

В любой операционной системе должна быть хоть какая-то защита. В Windows есть целых две защитных функции – фаервол (брандмауэр) и Защитник Windows. Само понятие «фаервол» имеет несколько значений, но в этом материале будет разобран вариант межсетевого экрана.

Что такое файрвол?

Файрвол (брандмауэр) – является межсетевым экраном в системе Windows, предотвращающим несанкционированный доступ к компьютеру из сети Интернет и локальных сетей, а также запрещающий или разрешающий приложениям соединение с сетью.

Простыми словами, брандмауэр является стеной или закрытой дверью, которая открывается только перед теми, кому это разрешено. В Windows ограничения обычно ставятся на программное обеспечение, которые связывается с Интернетом. Теперь мы разобрались с понятием «фаервол», но как же его правильно настроить, чтобы обеспечить компьютеру защиту?

Как настроить фаервол (брандмауэр) на Windows 10?

В офисах этим занимается системный администратор, поэтому будет не лишним иметь навыки настройки защитного программного обеспечения. В домашних условиях любой желающий может изменять параметры компьютера как захочет, но в пределах разумного.

Что такое брандмауэр и как он работает?

Введение

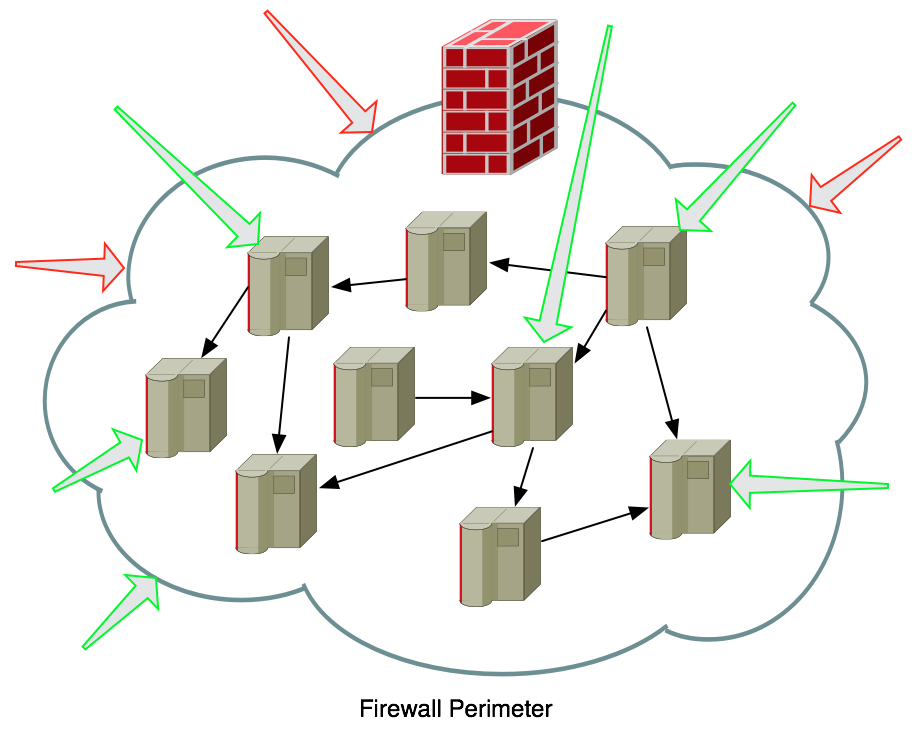

Брандмауэр — это система, которая обеспечивает безопасность сети путем фильтрации входящего и исходящего сетевого трафика на основе набора правил, определенных пользователем. В общем, цель брандмауэра состоит в том, чтобы уменьшить или исключить возникновение нежелательных сетевых подключений, позволяя всем законным коммуникациям протекать свободно. В большинстве серверных инфраструктур брандмауэры обеспечивают необходимый уровень безопасности, который в сочетании с другими мерами предотвращает доступ злоумышленников к вашим серверам злонамеренными способами.

В большинстве серверных инфраструктур брандмауэры обеспечивают необходимый уровень безопасности, который в сочетании с другими мерами предотвращает доступ злоумышленников к вашим серверам злонамеренными способами.

В этом руководстве обсуждается, как работают межсетевые экраны, с акцентом на программные межсетевые экраны с отслеживанием состояния , такие как iptables и FirewallD, применительно к облачным серверам. Мы начнем с краткого объяснения TCP-пакетов и различных типов межсетевых экранов. Затем мы обсудим различные темы, относящиеся к межсетевым экранам с отслеживанием состояния. Наконец, мы предоставим ссылки на другие руководства, которые помогут вам настроить брандмауэр на вашем собственном сервере.

Сетевые пакеты TCP

Прежде чем обсуждать различные типы межсетевых экранов, давайте кратко рассмотрим, как выглядит сетевой трафик TCP.

Сетевой трафик TCP перемещается по сети в виде пакетов , которые представляют собой контейнеры, состоящие из заголовка пакета, который содержит управляющую информацию, такую как адреса источника и назначения, а также информацию о последовательности пакетов, а также данные (также известные как полезная нагрузка). Хотя управляющая информация в каждом пакете помогает гарантировать правильную доставку связанных с ним данных, элементы, которые он содержит, также предоставляют межсетевым экранам различные способы сопоставления пакетов с правилами межсетевого экрана.

Хотя управляющая информация в каждом пакете помогает гарантировать правильную доставку связанных с ним данных, элементы, которые он содержит, также предоставляют межсетевым экранам различные способы сопоставления пакетов с правилами межсетевого экрана.

Важно отметить, что для успешного получения входящих TCP-пакетов получатель должен отправить исходящие пакеты подтверждения обратно отправителю. Комбинация управляющей информации во входящих и исходящих пакетах может использоваться для определения состояния соединения (например, новое, установленное, связанное) между отправителем и получателем.

Типы межсетевых экранов

Давайте быстро обсудим три основных типа сетевых брандмауэров: фильтрация пакетов (без сохранения состояния), с отслеживанием состояния и уровень приложений.

Пакетная фильтрация, или межсетевые экраны без сохранения состояния, работают, проверяя отдельные пакеты изолированно. Таким образом, они не знают о состоянии подключения и могут разрешать или запрещать пакеты только на основе отдельных заголовков пакетов.

Брандмауэры

с отслеживанием состояния могут определять состояние соединения пакетов, что делает их гораздо более гибкими, чем межсетевые экраны без отслеживания состояния. Они работают, собирая связанные пакеты до тех пор, пока не будет определено состояние соединения, прежде чем какие-либо правила брандмауэра будут применены к трафику.

Брандмауэры

идут еще дальше, анализируя передаваемые данные, что позволяет сопоставить сетевой трафик с правилами брандмауэра, специфичными для отдельных служб или приложений. Их также называют межсетевыми экранами на основе прокси.

В дополнение к программному обеспечению межсетевого экрана, которое доступно во всех современных операционных системах, функциональность межсетевого экрана может также обеспечиваться аппаратными устройствами, такими как маршрутизаторы или устройства межсетевого экрана. Опять же, наше обсуждение будет сосредоточено на программных брандмауэрах с отслеживанием состояния, которые работают на серверах, которые они предназначены для защиты.

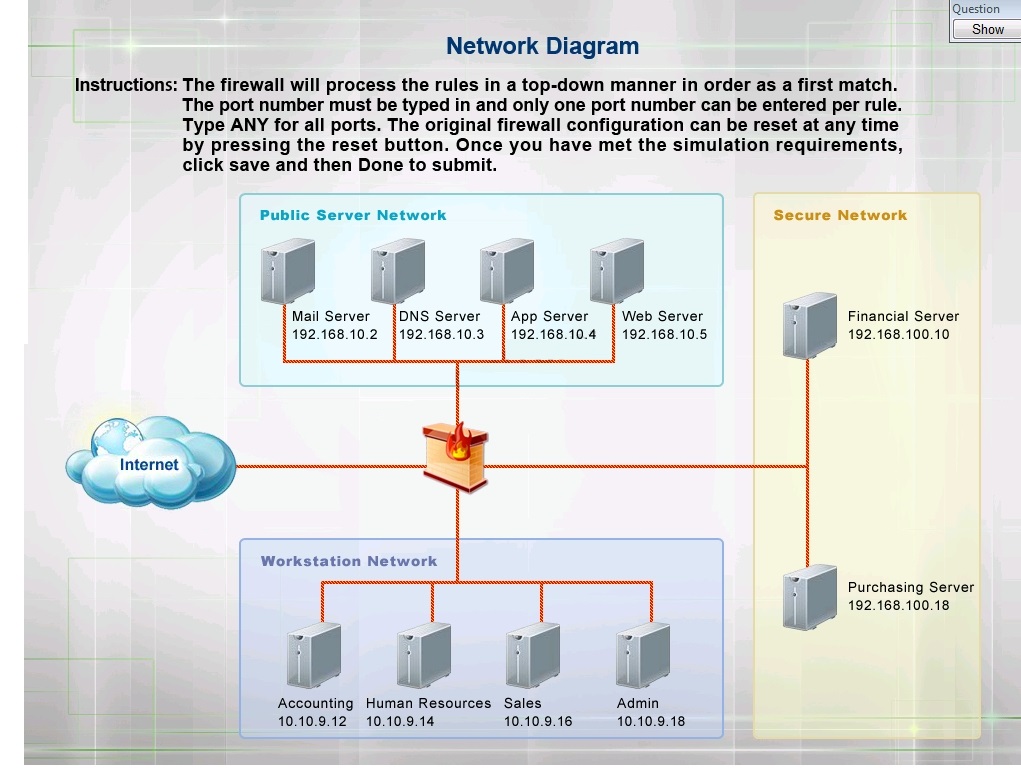

Правила межсетевого экрана

Как упоминалось выше, сетевой трафик, проходящий через брандмауэр, сравнивается с правилами, чтобы определить, следует ли его пропускать или нет. Простой способ объяснить, как выглядят правила брандмауэра, — это показать несколько примеров, и мы сделаем это сейчас.

Предположим, у вас есть сервер со следующим списком правил брандмауэра, которые применяются к входящему трафику:

- Принимать новый и установленный входящий трафик к общедоступному сетевому интерфейсу на портах 80 и 443 (веб-трафик HTTP и HTTPS)

- Отбросить входящий трафик с IP-адресов нетехнических сотрудников в вашем офисе на порт 22 (SSH)

- Принимать новый и установленный входящий трафик из диапазона IP-адресов вашего офиса на интерфейс частной сети через порт 22 (SSH)

Обратите внимание, что первое слово в каждом из этих примеров — «принять», «отклонить» или «отбросить».Это определяет действие, которое брандмауэр должен выполнить в случае, если часть сетевого трафика соответствует правилу. Принять означает разрешить прохождение трафика, отклонить означает заблокировать трафик, но ответить с ошибкой «недоступен», а отбросить означает заблокировать трафик и не отправить ответа. Остальная часть каждого правила состоит из условия, с которым сопоставляется каждый пакет.

Принять означает разрешить прохождение трафика, отклонить означает заблокировать трафик, но ответить с ошибкой «недоступен», а отбросить означает заблокировать трафик и не отправить ответа. Остальная часть каждого правила состоит из условия, с которым сопоставляется каждый пакет.

Как оказалось, сетевой трафик сопоставляется со списком правил брандмауэра в последовательности или цепочке от первого до последнего.Более конкретно, как только правило найдено, соответствующее действие применяется к рассматриваемому сетевому трафику. В нашем примере, если сотрудник бухгалтерии попытается установить SSH-соединение с сервером, он будет отклонен на основании правила 2 до того, как правило 3 будет проверено. Системный администратор, однако, будет принят, потому что он будет соответствовать только правилу 3.

Политика по умолчанию

Типично, что цепочка правил брандмауэра явно не охватывает все возможные условия. По этой причине для цепочек межсетевых экранов всегда должна быть указана политика по умолчанию, которая состоит только из действия (принять, отклонить или отбросить).

По этой причине для цепочек межсетевых экранов всегда должна быть указана политика по умолчанию, которая состоит только из действия (принять, отклонить или отбросить).

Предположим, что политика по умолчанию для приведенного выше примера была установлена на drop . Если какой-либо компьютер за пределами вашего офиса попытается установить SSH-соединение с сервером, трафик будет пропущен, поскольку он не соответствует условиям каких-либо правил.

Если для политики по умолчанию задано значение , принять , любой, кроме ваших собственных нетехнических сотрудников, сможет установить соединение с любой открытой службой на вашем сервере.Это был бы пример очень плохо настроенного брандмауэра, потому что он не пропускает доступ только к подмножеству ваших сотрудников.

Входящий и исходящий трафик

Поскольку сетевой трафик с точки зрения сервера может быть как входящим, так и исходящим, межсетевой экран поддерживает отдельный набор правил для любого случая. Входящий трафик, который исходит из другого источника, обрабатывается иначе, чем исходящий трафик, который отправляет сервер. Обычно сервер разрешает большую часть исходящего трафика, потому что сервер обычно сам по себе заслуживает доверия.Тем не менее, набор исходящих правил может использоваться для предотвращения нежелательной связи в случае, если сервер скомпрометирован злоумышленником или вредоносным исполняемым файлом.

Входящий трафик, который исходит из другого источника, обрабатывается иначе, чем исходящий трафик, который отправляет сервер. Обычно сервер разрешает большую часть исходящего трафика, потому что сервер обычно сам по себе заслуживает доверия.Тем не менее, набор исходящих правил может использоваться для предотвращения нежелательной связи в случае, если сервер скомпрометирован злоумышленником или вредоносным исполняемым файлом.

Чтобы максимизировать преимущества безопасности брандмауэра, вы должны определить все способы, которыми вы хотите, чтобы другие системы взаимодействовали с вашим сервером, создать правила, которые явно разрешают их, а затем отбросить весь остальной трафик. Имейте в виду, что должны быть установлены соответствующие исходящие правила, чтобы сервер позволял себе отправлять исходящие подтверждения любым подходящим входящим соединениям.Кроме того, поскольку серверу обычно необходимо инициировать собственный исходящий трафик по разным причинам — например, для загрузки обновлений или подключения к базе данных — важно также включить эти случаи в ваш набор исходящих правил.

Написание исходящих правил

Предположим, что в нашем примере брандмауэр по умолчанию настроен на отбрасывать исходящего трафика. Это означает, что наши правила приема accept были бы бесполезны без дополнительных исходящих правил.

Чтобы дополнить примеры правил входящего брандмауэра (1 и 3) из раздела Правила брандмауэра и обеспечить правильную связь по этим адресам и портам, мы могли бы использовать эти правила исходящего брандмауэра:

- Принять установленный исходящий трафик к общедоступному сетевому интерфейсу на портах 80 и 443 (HTTP и HTTPS)

- Принять установленный исходящий трафик на интерфейс частной сети через порт 22 (SSH)

Обратите внимание, что нам не нужно явно писать правило для отбрасываемого входящего трафика (входящее правило 2), потому что серверу не нужно устанавливать или подтверждать это соединение.

Теперь, когда мы рассмотрели, как работают брандмауэры, давайте взглянем на распространенные программные пакеты, которые могут помочь нам установить эффективный брандмауэр. Хотя существует множество других пакетов, связанных с брандмауэром, они эффективны, и именно с ними вы будете чаще всего сталкиваться.

Хотя существует множество других пакетов, связанных с брандмауэром, они эффективны, и именно с ними вы будете чаще всего сталкиваться.

Iptables

Iptables — это стандартный брандмауэр, включенный по умолчанию в большинство дистрибутивов Linux (его заменит современный вариант под названием nftables). На самом деле это интерфейс для обработчиков netfilter уровня ядра, которые могут управлять сетевым стеком Linux.Он работает, сопоставляя каждый пакет, который проходит через сетевой интерфейс, с набором правил, чтобы решить, что делать.

Чтобы узнать, как реализовать брандмауэр с помощью iptables, перейдите по этим ссылкам:

UFW

UFW, что означает несложный межсетевой экран, представляет собой интерфейс к iptables, предназначенный для упрощения процесса настройки межсетевого экрана.

Чтобы узнать больше об использовании UFW, ознакомьтесь с этим руководством: Как настроить брандмауэр с UFW на сервере Ubuntu и Debian Cloud.

Межсетевой экранD

FirewallD — это полноценный брандмауэр, доступный по умолчанию на серверах CentOS 7. Между прочим, FirewallD использует iptables для настройки netfilter.

Между прочим, FirewallD использует iptables для настройки netfilter.

Чтобы узнать больше об использовании FirewallD, ознакомьтесь с этим руководством: Как настроить FirewallD для защиты вашего сервера CentOS 7.

Если вы используете CentOS 7, но предпочитаете использовать iptables, следуйте этому руководству: Как перейти с FirewallD на Iptables в CentOS 7.

Fail2ban

Fail2ban — это программа для предотвращения вторжений, которая может автоматически настраивать ваш брандмауэр для блокировки попыток грубой силы входа в систему и DDOS-атак.

Чтобы узнать больше о Fail2ban, перейдите по этим ссылкам:

Заключение

Теперь, когда вы понимаете, как работают брандмауэры, вам следует рассмотреть вопрос о реализации брандмауэра, который повысит вашу безопасность настройки вашего сервера с помощью приведенных выше руководств.

Если вы хотите узнать больше о том, как работают брандмауэры, перейдите по этим ссылкам:

Что такое брандмауэр? | Описание брандмауэра и его работа

Межсетевой экран

Вообще говоря, компьютерный брандмауэр — это программа, которая предотвращает несанкционированный доступ к частной сети или из нее. Брандмауэры — это инструменты, которые можно использовать для повышения безопасности компьютеров, подключенных к сети, такой как LAN или Интернет. Они являются неотъемлемой частью комплексной системы безопасности вашей сети.

Брандмауэры — это инструменты, которые можно использовать для повышения безопасности компьютеров, подключенных к сети, такой как LAN или Интернет. Они являются неотъемлемой частью комплексной системы безопасности вашей сети.

Брандмауэр полностью изолирует ваш компьютер от Интернета, используя «стену кода», которая проверяет каждый отдельный «пакет» данных по мере того, как он поступает на любую сторону брандмауэра — входящий или исходящий с вашего компьютера — чтобы определить, должен ли он быть разрешено проходить или быть заблокированным.

Межсетевые экраны

могут еще больше повысить безопасность, обеспечивая детальный контроль над тем, какие типы системных функций и процессов имеют доступ к сетевым ресурсам. Эти брандмауэры могут использовать различные типы сигнатур и условий хоста для разрешения или запрета трафика. Хотя брандмауэры кажутся сложными, их относительно легко установить, настроить и использовать.

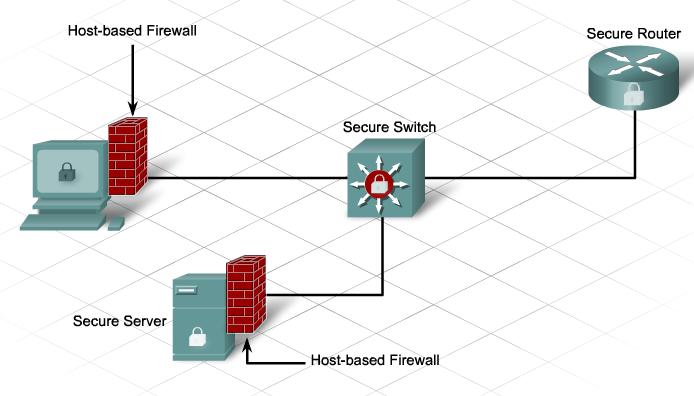

Большинство людей думают, что брандмауэр — это устройство, установленное в сети, и оно контролирует трафик, проходящий через сегмент сети.

Однако у вас могут быть брандмауэры на основе хоста. Это может быть выполнено в самих системах, например с помощью ICF (брандмауэра подключения к Интернету). По сути, работа обоих брандмауэров одинакова: остановить вторжение и обеспечить надежный метод политики контроля доступа. Проще говоря, брандмауэры — это не что иное, как система, защищающая ваш компьютер; точки применения политики контроля доступа.

Что делают брандмауэры?

По сути, межсетевые экраны должны уметь выполнять следующие задачи:

Что такое Personal Firewall

Важно понимать, зачем нам нужен брандмауэр и как он помогает нам в мире безопасных вычислений.Нам необходимо понимать цели информационной безопасности, потому что это помогает нам понять, как брандмауэр может удовлетворить эти потребности.

Зачем нужен Personal Firewall

В эпоху высокоскоростного доступа в Интернет вы электронным образом подключаете свой компьютер к широкой сети, по которой, если вы не установили персональный брандмауэр, вы имеете ограниченный контроль и от которой у вас ограниченная защита. До недавнего времени, если вы не работали в организации, предоставляющей высокоскоростной доступ в Интернет.

До недавнего времени, если вы не работали в организации, предоставляющей высокоскоростной доступ в Интернет.

Как и все, у скоростной связи есть свои недостатки. По иронии судьбы, сама функция, которая делает высокоскоростное соединение привлекательным, также делает его уязвимым. В каком-то смысле подключение к Интернету через высокоскоростное соединение похоже на то, что входная дверь вашего дома остается открытой и незапертой. Это связано с тем, что высокоскоростные Интернет-соединения обладают следующими характеристиками:

- Постоянный IP-адрес — Сделайте так, чтобы злоумышленник, обнаруживший ваш компьютер в Интернете, мог снова и снова находить вас.

- Высокоскоростной доступ — означает, что злоумышленник может работать намного быстрее, пытаясь проникнуть в ваш компьютер.

- Всегда активное соединение — означает, что ваш компьютер уязвим каждый раз, когда он подключен к Интернету.

Защита с помощью персонального брандмауэра

Итак, теперь у вас есть представление о том, насколько вы уязвимы каждый раз, когда находитесь в сети через высокоскоростное Интернет-соединение, по сравнению с обычным соединением со скоростью 56 Кбит / с. Что вам теперь нужно знать, так это то, как вы можете защитить себя от угрозы, исходящей от этого типа соединения

Что вам теперь нужно знать, так это то, как вы можете защитить себя от угрозы, исходящей от этого типа соединения

Персональный брандмауэр важен, когда

- Вы выходите в Интернет дома, используя постоянное широкополосное соединение

- Вы подключаетесь к Интернету через общедоступную сеть Wi-Fi в парке, кафе или аэропорту

- У вас есть домашняя сеть, которую необходимо изолировать от Интернета

- Вы хотите, чтобы вас всегда информировали, когда какая-либо программа на вашем компьютере пытается подключиться к Интернету.

- Большинство персональных брандмауэров легко настраиваются, поэтому вы можете легко создавать политики безопасности в соответствии с вашими индивидуальными потребностями.

Выбор межсетевого экрана: наиболее важные функции и типы, которые вам необходимо знать

Выбор брандмауэра — критически важная первая защита от угроз ИТ-безопасности

Выбор брандмауэра, который имеет функции, необходимые для защиты вашей компании от нападения злонамеренных хакеров, вредоносных программ и вирусов, может сбивать с толку и разочаровывать.

Существуют различные типы с различными функциями и разными уровнями безопасности. Кроме того, выбор брандмауэра во многом зависит от размера, объема и масштаба вашей конкретной организации.

Чтобы облегчить вам принятие решения, мы опишем несколько важных функций, которые вам следует искать в брандмауэре, обсудим различные размеры брандмауэров на выбор, а затем рассмотрим три типа брандмауэров, с которыми вы, вероятно, столкнетесь. .

К концу этой статьи вы будете лучше информированы о том, как правильно выбрать межсетевой экран для своей компании.

Важные особенности, которые следует учитывать при выборе межсетевого экрана

Поскольку каждый брандмауэр содержит так много функций, вот краткий список некоторых важных моментов, которые вам следует искать в выбранном вами брандмауэре.

VPN

Если вы пытаетесь создать безопасную и надежную инфраструктуру, то критически важно включить VPN в ваш брандмауэр.

VPN реализуют межсайтовое шифрование и анонимизируют ваш IP-адрес, чтобы хакеры, правительства и даже ваш интернет-провайдер могли видеть только то, что вы подключены к VPN-серверу — они не будут знать, что вы смотрите и что вы повторюсь в интернете.

Встроенная функция высокой доступности

Это стандартная функция резервного копирования, которая вам понадобится, если вы абсолютно не рискуете потерять брандмауэр. По сути, если ваш основной брандмауэр отключится по какой-либо причине, он переключится на вторичный брандмауэр, который возобновит работу.

Эта функция не слишком важна, если вы небольшая организация, которая может работать без брандмауэра в течение короткого периода времени, пока он восстанавливается.

Однако, если вы крупный поставщик услуг, у которого есть сотни или тысячи данных клиентов, которые нужно защитить, вам понадобится встроенная функция высокой доступности, чтобы предотвратить опасное раскрытие, если ваш основной брандмауэр перестанет работать.

Фильтрация пакетов

Фильтрация пакетов обычно развертывается в небольшой сети с использованием маршрутизатора, который функционирует как брандмауэр для проверки каждого пакета данных, проходящего через вашу сеть.

Главный недостаток заключается в том, что он очень ограничен в своей защите и не может защитить от атак, использующих уязвимости на уровне приложений. Его лучше всего использовать в очень небольших организациях с минимальным использованием сети.

Государственная инспекция

Stateful Inspection работает глубоко на сетевом уровне модели OSI.

Этот метод анализирует заголовки пакетов и проверяет содержимое самих пакетов для более тщательной защиты. Это очень эффективная функция, которую любой SMB должен искать в своем брандмауэре.

Прокси-сервер

Прокси-сервер изменяет ваш IP-адрес и маскирует источник вашего сетевого трафика, выступая в качестве посредника между вашим компьютером и Интернетом.

В то время как VPN шифрует весь трафик, проходящий через его сервер, прокси просто шифрует ваш IP-адрес и может обрабатывать десятки тысяч одновременных подключений.

VPN — это лучший вариант с более высоким уровнем безопасности, если вы можете себе это позволить, но прокси-сервер обеспечит удовлетворительную конфиденциальность для компании с ограниченным бюджетом — и оба могут использоваться вместе для дополнительной безопасности.

Размер и область применения при выборе межсетевого экрана

Перед тем, как выбрать брандмауэр, вы должны знать, сколько людей будет использовать ваш брандмауэр, и насколько вы ожидаете роста вашей организации в ближайшем будущем. Это поможет вам решить, насколько сложной должна быть ваша система межсетевого экрана.

Вот три системы, из которых вы можете выбрать, в зависимости от размера и сферы деятельности вашей компании:

Межсетевой экран на основе хоста

Межсетевые экраны на основе хоста — это программы, которые защищают один компьютер и могут работать только от компьютера к компьютеру. Каждая отдельная система должна иметь свой собственный межсетевой экран на базе хоста.

Они простые, недорогие и гибкие, но все же очень уязвимые — предлагают минимальную защиту от угроз кибербезопасности.

Сетевой брандмауэр

Сетевые брандмауэры

предназначены для защиты нескольких компьютеров одновременно, и их гораздо труднее проникнуть, поскольку они находятся в отдельной от хоста системе.

Поскольку вредоносный трафик должен проходить через сеть, чтобы попасть на главный компьютер, сетевой брандмауэр может эффективно обнаруживать и предотвращать проникновение вредоносных программ и вирусов.

Корпоративный межсетевой экран

Межсетевые экраны

Enterprise предназначены для предприятий со сложными сетями и большим количеством пользователей.

Как правило, они автоматически включают в себя маршруты VPN, встроенную систему обеспечения высокой доступности и самые сложные системы мониторинга и отчетности.

Это самые дорогие решения, но они обеспечивают высочайший уровень защиты.

3 типа межсетевого экрана на выбор

Теперь, когда у вас есть представление о размере вашего брандмауэра и функциях, которые вы хотите рассмотреть, вам нужно решить, как он будет реализован.

Ниже приведены три основных метода развертывания брандмауэра:

Программный брандмауэр

Программные брандмауэры чаще всего устанавливаются на персональных компьютерах или компьютерах с небольшим использованием сети. Они будут блокировать известные вредоносные программы, трояны, вирусы и другую опасную активность.

Они будут блокировать известные вредоносные программы, трояны, вирусы и другую опасную активность.

К сожалению, пакеты данных могут проходить через сетевой коммутатор и маршрутизатор до того, как программное обеспечение сможет их просканировать. К тому времени на вашем жестком диске уже могло быть вредоносное ПО.

Это не идеальное решение для компании, защищающей большое количество конфиденциальных данных.

Аппаратный брандмауэр

Аппаратные межсетевые экраны установлены позади вашего маршрутизатора, чтобы они могли сканировать каждый пакет данных, поступающий из Интернета.Они используют «интеллектуальные» функции для обнаружения и распознавания неизвестных или новых вирусов и вредоносных программ путем анализа огромных наборов данных и выявления нерегулярной активности.

Аппаратные межсетевые экраны

спроектированы как системы «под ключ» с предустановленным программным обеспечением, которые после настройки могут обеспечивать круглосуточную защиту.

Две основные проблемы аппаратных брандмауэров заключаются в том, что их необходимо постоянно обновлять, и если вам нужна более высокая пропускная способность, вам придется платить за новые системы и установку, что может занять много времени и дорого.

Облачный брандмауэр

Облачные межсетевые экраны

— это своего рода гибрид программного и аппаратного обеспечения с дополнительным преимуществом низкой стоимости обслуживания.

Оборудование установлено в вашей сети, но сам брандмауэр удаленно управляется специалистами по кибербезопасности выбранного вами поставщика. Все ваши обновления могут обрабатываться за пределами площадки автоматически, и вы можете легко масштабировать свои системы в соответствии с требованиями растущей компании.

Недостатком облачного брандмауэра является заключение безопасного и выгодного соглашения об уровне обслуживания (SLA), которое предусматривает 99.Доступность и скорость реакции 99%, что соответствует международным стандартам SOC.

Выбор межсетевого экрана, который предоставляет все необходимое

Правильный межсетевой экран для вашей компании — это тот, который соответствует вашим текущим требованиям и может удовлетворить большинство будущих потребностей.

Брандмауэры

Enterprise очень дороги, и большинству SMB не требуется такой уровень защиты, но если у вас большая сеть и много данных, которые нужно защитить, это лучший вариант.

Для малого и среднего бизнеса с ограниченным бюджетом высокопроизводительный сетевой брандмауэр может удовлетворить ваши требования.

Если вы не можете позволить себе обслуживание на месте и в основном работаете с удаленными сотрудниками, облачный брандмауэр должен обеспечить всю необходимую защиту.

А для компаний с низким трафиком веб-сайта и сети программного брандмауэра будет достаточно для обеспечения вашей безопасности.

Выбор межсетевого экрана — только половина дела

Если вы хотите создать всестороннюю и непроницаемую систему ИТ-безопасности, вам нужно установить множество других мер безопасности, таких как системы обнаружения вторжений (IDS) и системы предотвращения вторжений (IPS).

Эти системы в сочетании с вашим брандмауэром обеспечат максимально возможную защиту.

Но вам понадобится помощь опытных ИТ-специалистов, если вы хотите такой уровень современной безопасности…

После выбора брандмауэра обновите и оптимизируйте остальную часть вашей ИТ-безопасности

Мы можем помочь вам внедрить ваш брандмауэр и другие меры сетевой безопасности, чтобы максимизировать вашу ИТ-безопасность и полностью защитить ваши данные. Ваши системы смогут быстрее выявлять угрозы и реагировать на них, оптимизировать скорость и время безотказной работы вашего программного обеспечения, а также обеспечивать упреждающее реагирование на угрозы посредством мониторинга в реальном времени.

Свяжитесь с нами сегодня для получения бесплатной консультации!

Записаться на бесплатную консультацию

Общие сведения о брандмауэрах для дома и малого офиса

Использование брандмауэра в сочетании с другими защитными мерами может помочь повысить вашу сопротивляемость атакам.

Когда ваш компьютер доступен через Интернет или сеть Wi-Fi, он уязвим для атак. Однако вы можете ограничить внешний доступ к вашему компьютеру и информации на нем с помощью брандмауэра.

Что делают брандмауэры?

Брандмауэры

обеспечивают защиту от внешних кибер-злоумышленников, защищая ваш компьютер или сеть от вредоносного или ненужного сетевого трафика. Брандмауэры также могут предотвратить доступ вредоносных программ к компьютеру или сети через Интернет. Брандмауэры можно настроить так, чтобы блокировать данные из определенных мест (например, адреса компьютерной сети), приложений или портов, пропуская при этом соответствующие и необходимые данные. (См. Дополнительные сведения об атаках типа «отказ в обслуживании».)

Какой тип межсетевого экрана лучше?

Категории межсетевых экранов включают аппаратное и программное обеспечение. Хотя у обоих есть свои преимущества и недостатки, решение об использовании брандмауэра более важно, чем выбор типа, который вы используете.

- Оборудование — обычно называемые сетевыми брандмауэрами, эти физические устройства расположены между вашим компьютером и Интернетом (или другим сетевым подключением). Многие поставщики и некоторые поставщики интернет-услуг (ISP) предлагают интегрированные маршрутизаторы для малых и домашних офисов, которые также включают функции межсетевого экрана.Аппаратные межсетевые экраны особенно полезны для защиты нескольких компьютеров и контроля сетевой активности, которая пытается пройти через них. Преимущество аппаратных межсетевых экранов состоит в том, что они обеспечивают дополнительную линию защиты от атак, достигающих настольных вычислительных систем. Недостатком является то, что это отдельные устройства, требующие обученных специалистов для поддержки их настройки и обслуживания.

- Программное обеспечение — Большинство операционных систем (ОС) включают встроенный брандмауэр, который следует включить для дополнительной защиты, даже если у вас есть внешний брандмауэр.

Программное обеспечение брандмауэра также можно приобрести отдельно в местном компьютерном магазине, у поставщика программного обеспечения или интернет-провайдера. Если вы загружаете программное обеспечение брандмауэра из Интернета, убедитесь, что оно получено из надежного источника (т. Е. От известного поставщика программного обеспечения или поставщика услуг) и предлагается через безопасный сайт. (См. Раздел «Общие сведения о сертификатах веб-сайтов» для получения дополнительной информации.) Преимущество программных брандмауэров заключается в их способности управлять определенным сетевым поведением отдельных приложений в системе. Существенным недостатком программного брандмауэра является то, что он обычно находится в той же защищаемой системе.Расположение в одной системе может ограничить способность брандмауэра обнаруживать и останавливать вредоносную активность. Другой возможный недостаток программных брандмауэров состоит в том, что если у вас есть брандмауэр для каждого компьютера в сети, вам нужно будет обновлять брандмауэр каждого компьютера и управлять им индивидуально.

Программное обеспечение брандмауэра также можно приобрести отдельно в местном компьютерном магазине, у поставщика программного обеспечения или интернет-провайдера. Если вы загружаете программное обеспечение брандмауэра из Интернета, убедитесь, что оно получено из надежного источника (т. Е. От известного поставщика программного обеспечения или поставщика услуг) и предлагается через безопасный сайт. (См. Раздел «Общие сведения о сертификатах веб-сайтов» для получения дополнительной информации.) Преимущество программных брандмауэров заключается в их способности управлять определенным сетевым поведением отдельных приложений в системе. Существенным недостатком программного брандмауэра является то, что он обычно находится в той же защищаемой системе.Расположение в одной системе может ограничить способность брандмауэра обнаруживать и останавливать вредоносную активность. Другой возможный недостаток программных брандмауэров состоит в том, что если у вас есть брандмауэр для каждого компьютера в сети, вам нужно будет обновлять брандмауэр каждого компьютера и управлять им индивидуально.

Как узнать, какие параметры конфигурации применить?

Большинство имеющихся в продаже брандмауэров, как аппаратных, так и программных, предварительно настроены и готовы к использованию.Поскольку каждый брандмауэр отличается, вам необходимо прочитать и понять прилагаемую к нему документацию, чтобы определить, достаточны ли настройки брандмауэра по умолчанию для ваших нужд. Это особенно беспокоит, потому что конфигурация «по умолчанию» обычно менее строгая, что может сделать ваш брандмауэр более уязвимым для взлома. Оповещения о текущей злонамеренной активности (например, оповещения CISA) иногда содержат информацию об ограничениях, которые вы можете установить через брандмауэр.

Хотя правильно настроенные брандмауэры могут эффективно блокировать некоторые атаки, не поддавайтесь ложному чувству безопасности. Брандмауэры не гарантируют, что ваш компьютер не будет атакован. Брандмауэры в первую очередь помогают защитить от вредоносного трафика, а не от вредоносных программ (например, вредоносных программ), и могут не защитить вас, если вы случайно установите или запустите вредоносное ПО на своем компьютере. Однако использование брандмауэра в сочетании с другими защитными мерами (например, антивирусным программным обеспечением и безопасными методами вычислений) повысит вашу сопротивляемость атакам.(См. Дополнительные сведения в разделе «Хорошие привычки безопасности».)

Как настроить брандмауэр за 5 шагов

| Автор: Christopher Skarda Security Analyst QSA, CISSP |

Базовое руководство по настройке брандмауэра за 5 шагов: создание зон, настройка параметров и просмотрите правила брандмауэра.

13 сентября 2019 г.

Как первая линия защиты от сетевых злоумышленников, ваш брандмауэр является важной частью вашей сетевой безопасности.Настройка брандмауэра может быть пугающим проектом, но разбиение работы на более простые задачи может сделать работу намного более управляемой. Следующее руководство поможет вам понять основные этапы настройки брандмауэра.

Существует множество подходящих моделей межсетевых экранов, которые можно использовать для защиты вашей сети. Вы можете проконсультироваться с экспертом по безопасности HIPAA или экспертом по безопасности PCI, чтобы узнать больше о ваших возможностях. Следующие шаги имеют решающее значение, независимо от выбранной вами модели брандмауэра.В этом руководстве предполагается, что вы используете межсетевой экран бизнес-уровня, который поддерживает несколько внутренних сетей (или зон) и выполняет проверку пакетов с отслеживанием состояния.

Напомним, что из-за технической природы брандмауэров подробное пошаговое руководство выходит за рамки этого сообщения в блоге. Тем не менее, я дам некоторые указания, которые помогут проиллюстрировать процесс, чтобы вы могли понять, как настроить брандмауэр за 5 шагов.

Шаг 1. Защитите свой брандмауэр

Если злоумышленник может получить административный доступ к вашему брандмауэру, для вашей сетевой безопасности «игра окончена».Таким образом, защита вашего брандмауэра — это первый и самый важный шаг в этом процессе. Никогда не запускайте в производство брандмауэр, который не защищен должным образом, по крайней мере, следующими действиями по настройке:

Обновите брандмауэр до последней версии микропрограммы.

- Удалите, отключите или переименуйте любые учетные записи пользователей по умолчанию и измените все пароли по умолчанию. Убедитесь, что вы используете только сложные и надежные пароли.

- Если брандмауэром будет управлять несколько администраторов, создайте дополнительные учетные записи администраторов с ограниченными правами в зависимости от обязанностей.Никогда не используйте общие учетные записи пользователей.

- Отключите простой протокол управления сетью (SNMP) или настройте его для использования защищенной строки сообщества.